ISO/IEC 27006-1:2024

(Main)Information security, cybersecurity and privacy protection — Requirements for bodies providing audit and certification of information security management systems — Part 1: General

Information security, cybersecurity and privacy protection — Requirements for bodies providing audit and certification of information security management systems — Part 1: General

This document specifies requirements and provides guidance for bodies providing audit and certification of an information security management system (ISMS), in addition to the requirements contained within ISO/IEC 17021-1. The requirements contained in this document are demonstrated in terms of competence and reliability by bodies providing ISMS certification. The guidance contained in this document provides additional interpretation of these requirements for bodies providing ISMS certification. NOTE This document can be used as a criteria document for accreditation, peer assessment or other audit processes.

Sécurité de l'information, cybersécurité et protection de la vie privée — Exigences pour les organismes procédant à l'audit et à la certification des systèmes de management de la sécurité de l'information — Partie 1: Généralités

Le présent document spécifie les exigences et fournit des recommandations pour les organismes procédant à l'audit et à la certification d'un système de management de la sécurité de l'information (SMSI), en plus des exigences contenues dans l'ISO/IEC 17021‑1. Les organismes qui procèdent à la certification de systèmes ISMS démontrent qu'ils respectent les exigences de compétence et de fiabilité présentées dans le présent document. Les recommandations contenues dans le présent document fournissent une interprétation supplémentaire de ces exigences pour les organismes procédant à la certification de systèmes ISMS. NOTE Le présent document peut être utilisé comme référentiel pour l'accréditation, l'évaluation par des pairs ou d'autres processus d'audit.

General Information

- Status

- Published

- Publication Date

- 29-Feb-2024

- Current Stage

- 6060 - International Standard published

- Start Date

- 01-Mar-2024

- Due Date

- 21-Apr-2024

- Completion Date

- 01-Mar-2024

Relations

- Effective Date

- 12-Feb-2026

- Effective Date

- 06-Jun-2022

- Effective Date

- 06-Jun-2022

- Effective Date

- 06-Jun-2022

Overview

ISO/IEC 27006-1:2024 - Part 1: General defines requirements and provides guidance for bodies that audit and certify Information Security Management Systems (ISMS). It supplements ISO/IEC 17021-1 by specifying how certification bodies must demonstrate competence, impartiality and reliability when issuing ISMS certifications. The standard is applicable as a criteria document for accreditation, peer assessment or other conformity assessment activities in the fields of information security, cybersecurity and privacy protection.

Key topics and requirements

ISO/IEC 27006-1:2024 covers the full certification lifecycle and organizational controls for certification bodies, including:

- Principles and legal/contractual matters: obligations related to contracts, liability and financing.

- Management of impartiality and conflicts of interest: mechanisms to ensure objective certification decisions.

- Structural and resource requirements: organizational structure, outsourcing, personnel records.

- Competence of personnel: generic and ISMS-specific competence criteria, auditor knowledge, use of external auditors and technical experts (Annex A - knowledge and skills).

- Information requirements: public information, certification documents, use of marks, confidentiality and information exchange with clients.

- Process requirements: pre-certification (application and review), audit planning, determining audit time and multi-site sampling (Annex C normative on audit time; Annex D on methods), initial certification audits, surveillance, re-certification, special audits and certification decision processes.

- Handling appeals and complaints and maintaining client records.

- Management system options: Option A (general MS requirements) or Option B (MS in accordance with ISO 9001).

- Guidance for ISO/IEC 27001:2022 Annex A control reviews (Annex E informative).

Applications and who should use it

ISO/IEC 27006-1:2024 is intended for:

- Certification bodies that issue ISMS certifications.

- Accreditation bodies using the document as an assessment criterion.

- Auditors and technical experts preparing for ISMS audits.

- Organizations seeking ISMS certification to understand certification body expectations.

- Regulators and procurement teams specifying certification requirements for suppliers.

Practical uses include designing auditor competency frameworks, calculating audit time for ISO/IEC 27001 assessments, structuring surveillance plans, and ensuring impartiality and confidentiality in certification activities.

Related standards

- ISO/IEC 17021-1 - general requirements for bodies providing audit and certification of management systems (baseline).

- ISO/IEC 27001:2022 - requirements for establishing, implementing and maintaining an ISMS (certification target).

- ISO 9001 - referenced for Management System Option B.

Keywords: ISO/IEC 27006-1:2024, ISMS certification, information security, cybersecurity, privacy protection, auditor competence, audit time, accreditation.

ISO/IEC 27006-1:2024 - Information security, cybersecurity and privacy protection — Requirements for bodies providing audit and certification of information security management systems — Part 1: General Released:1. 03. 2024

ISO/IEC 27006-1:2024 - Sécurité de l'information, cybersécurité et protection de la vie privée — Exigences pour les organismes procédant à l'audit et à la certification des systèmes de management de la sécurité de l'information — Partie 1: Généralités Released:1. 03. 2024

Get Certified

Connect with accredited certification bodies for this standard

BSI Group

BSI (British Standards Institution) is the business standards company that helps organizations make excellence a habit.

Bureau Veritas

Bureau Veritas is a world leader in laboratory testing, inspection and certification services.

DNV

DNV is an independent assurance and risk management provider.

Sponsored listings

Frequently Asked Questions

ISO/IEC 27006-1:2024 is a standard published by the International Organization for Standardization (ISO). Its full title is "Information security, cybersecurity and privacy protection — Requirements for bodies providing audit and certification of information security management systems — Part 1: General". This standard covers: This document specifies requirements and provides guidance for bodies providing audit and certification of an information security management system (ISMS), in addition to the requirements contained within ISO/IEC 17021-1. The requirements contained in this document are demonstrated in terms of competence and reliability by bodies providing ISMS certification. The guidance contained in this document provides additional interpretation of these requirements for bodies providing ISMS certification. NOTE This document can be used as a criteria document for accreditation, peer assessment or other audit processes.

This document specifies requirements and provides guidance for bodies providing audit and certification of an information security management system (ISMS), in addition to the requirements contained within ISO/IEC 17021-1. The requirements contained in this document are demonstrated in terms of competence and reliability by bodies providing ISMS certification. The guidance contained in this document provides additional interpretation of these requirements for bodies providing ISMS certification. NOTE This document can be used as a criteria document for accreditation, peer assessment or other audit processes.

ISO/IEC 27006-1:2024 is classified under the following ICS (International Classification for Standards) categories: 03.120.20 - Product and company certification. Conformity assessment; 35.030 - IT Security. The ICS classification helps identify the subject area and facilitates finding related standards.

ISO/IEC 27006-1:2024 has the following relationships with other standards: It is inter standard links to EN ISO/IEC 27006-1:2024, ISO 11119-3:2020, ISO/IEC 27006:2015/Amd 1:2020, ISO/IEC 27006:2015. Understanding these relationships helps ensure you are using the most current and applicable version of the standard.

ISO/IEC 27006-1:2024 is available in PDF format for immediate download after purchase. The document can be added to your cart and obtained through the secure checkout process. Digital delivery ensures instant access to the complete standard document.

Standards Content (Sample)

International

Standard

ISO/IEC 27006-1

First edition

Information security, cybersecurity

2024-03

and privacy protection —

Requirements for bodies

providing audit and certification of

information security management

systems —

Part 1:

General

Sécurité de l'information, cybersécurité et protection de la vie

privée — Exigences pour les organismes procédant à l'audit et

à la certification des systèmes de management de la sécurité de

l'information —

Partie 1: Généralités

Reference number

© ISO/IEC 2024

All rights reserved. Unless otherwise specified, or required in the context of its implementation, no part of this publication may

be reproduced or utilized otherwise in any form or by any means, electronic or mechanical, including photocopying, or posting on

the internet or an intranet, without prior written permission. Permission can be requested from either ISO at the address below

or ISO’s member body in the country of the requester.

ISO copyright office

CP 401 • Ch. de Blandonnet 8

CH-1214 Vernier, Geneva

Phone: +41 22 749 01 11

Email: copyright@iso.org

Website: www.iso.org

Published in Switzerland

© ISO/IEC 2024 – All rights reserved

ii

Contents Page

Foreword .v

Introduction .vi

1 Scope . 1

2 Normative references . 1

3 Terms and definitions . 1

4 Principles . 4

5 General requirements . 5

5.1 L egal and contractual matters .5

5.2 Management of impartiality .5

5.2.1 General .5

5.2.2 Conflicts of interest.5

5.3 Liability and financing .5

6 Structural requirements . 5

7 Resource requirements . 5

7.1 Competence of personnel .5

7.1.1 General .5

7.1.2 Generic competence requirements .5

7.1.3 Determination of competence criteria.6

7.2 Personnel involved in the certification activities .8

7.2.1 General .8

7.2.2 Demonstration of auditor knowledge and experience .8

7.3 Use of individual external auditors and external technical experts .9

7.4 Personnel records .9

7.5 Outsourcing .9

8 Information requirements . 9

8.1 Public information . .9

8.2 Certification documents .9

8.2.1 General .9

8.2.2 ISMS Certification documents .10

8.2.3 Reference of other standards in the ISMS certification documents .10

8.3 Reference to certification and use of marks .10

8.4 Confidentiality .10

8.4.1 General .10

8.4.2 Access to organizational records.10

8.5 Information exchange between a certification body and its clients .10

9 Process requirements .11

9.1 Pre-certification activities .11

9.1.1 Application .11

9.1.2 Application review . .11

9.1.3 Audit programme .11

9.1.4 Determining audit time . 12

9.1.5 Multi-site sampling . . 13

9.1.6 Multiple management systems .14

9.2 P lanning audits .14

9.2.1 Determining audit objectives, scope and criteria .14

9.2.2 Audit team selection and assignments .14

9.2.3 Audit plan . 15

9.3 Initial certification . 15

9.3.1 General . 15

9.3.2 Initial certification audit . 15

9.4 Conducting audits .16

© ISO/IEC 2024 – All rights reserved

iii

9.4.1 General .16

9.4.2 Specific elements of the ISMS audit .16

9.4.3 Audit report .16

9.5 Certification decision . . .17

9.5.1 General .17

9.5.2 C ertification decision .17

9.6 Maintaining certification .17

9.6.1 General .17

9.6.2 Surveillance activities .17

9.6.3 Re-certification .18

9.6.4 Special audits .18

9.6.5 Suspending, withdrawing or reducing the scope of certification .18

9.7 Appeals .19

9.8 Complaints.19

9.8.1 General .19

9.8.2 Complaints .19

9.9 Client records .19

10 M anagement system requirements for certification bodies . 19

10.1 Options.19

10.1.1 General .19

10.1.2 ISMS implementation .19

10.2 Option A: General management system requirements .19

10.3 Option B: Management system requirements in accordance with ISO 9001 .19

Annex A (normative) Knowledge and skills for ISMS auditing and certification .20

Annex B (informative) Further competence considerations .21

Annex C (normative) Audit time . .23

Annex D (informative) Methods for audit time calculations .29

Annex E (informative) Guidance for review of implemented ISO/IEC 27001:2022, Annex A

controls .33

Bibliography . 47

© ISO/IEC 2024 – All rights reserved

iv

Foreword

ISO (the International Organization for Standardization) and IEC (the International Electrotechnical

Commission) form the specialized system for worldwide standardization. National bodies that are

members of ISO or IEC participate in the development of International Standards through technical

committees established by the respective organization to deal with particular fields of technical activity.

ISO and IEC technical committees collaborate in fields of mutual interest. Other international organizations,

governmental and non-governmental, in liaison with ISO and IEC, also take part in the work.

The procedures used to develop this document and those intended for its further maintenance are described

in the ISO/IEC Directives, Part 1. In particular, the different approval criteria needed for the different types

of document should be noted. This document was drafted in accordance with the editorial rules of the ISO/

IEC Directives, Part 2 (see www.iso.org/directives or www.iec.ch/members_experts/refdocs).

ISO and IEC draw attention to the possibility that the implementation of this document may involve the

use of (a) patent(s). ISO and IEC take no position concerning the evidence, validity or applicability of any

claimed patent rights in respect thereof. As of the date of publication of this document, ISO and IEC had not

received notice of (a) patent(s) which may be required to implement this document. However, implementers

are cautioned that this may not represent the latest information, which may be obtained from the patent

database available at www.iso.org/patents and https://patents.iec.ch. ISO and IEC shall not be held

responsible for identifying any or all such patent rights.

Any trade name used in this document is information given for the convenience of users and does not

constitute an endorsement.

For an explanation of the voluntary nature of standards, the meaning of ISO specific terms and expressions

related to conformity assessment, as well as information about ISO's adherence to the World Trade

Organization (WTO) principles in the Technical Barriers to Trade (TBT) see www.iso.org/iso/foreword.html.

In the IEC, see www.iec.ch/understanding-standards.

This document was prepared by Joint Technical Committee ISO/IEC JTC 1, Information technology,

Subcommittee SC 27, Information security, cybersecurity and privacy protection, in collaboration with the

European Committee for Standardization (CEN) Technical Committee CEN/CLC/JTC 13 Cybersecurity and

data protection, in accordance with the Agreement on technical cooperation between ISO and CEN (Vienna

Agreement).

This first edition of ISO/IEC 27006-1 cancels and replaces ISO/IEC 27006:2015, which has been technically

revised. It also incorporates the Amendment ISO/IEC 27006:2015/Amd 1:2020.

The main changes are as follows:

— this document has been converted into the first part of a multi-part series;

— the entire document has been updated for remote audits and organizations with few or no physical

relevant sites;

— the concept of persons performing certain identical activities has been introduced in C.3.4 and several

updates were provided;

— this document (in particular, Annex E) has been aligned with ISO/IEC 27001:2022 and ISO/IEC 27002:2022;

— redundancies with ISO/IEC 17021-1 have been removed;

— wording has been clarified and more closely aligned with ISO/IEC 17021-1.

A list of all parts in the ISO/IEC 27006 series can be found on the ISO and IEC websites.

Any feedback or questions on this document should be directed to the user’s national standards

body. A complete listing of these bodies can be found at www.iso.org/members.html and

www.iec.ch/national-committees.

© ISO/IEC 2024 – All rights reserved

v

Introduction

ISO/IEC 17021-1 sets out requirements and guidance for bodies providing audit and certification of

management systems. If such bodies intend to be compliant with ISO/IEC 17021-1 with the objective of

auditing and certifying information security management systems (ISMS) in accordance with ISO/IEC 27001,

some additional requirements and guidance to ISO/IEC 17021-1 are critical. These are provided by this

document.

This document specifies requirements for bodies providing audit and certification of an ISMS. It gives

generic requirements for such bodies which are referred to as certification bodies. Observance of these

requirements is intended to ensure that certification bodies operate ISMS certification in a competent,

consistent and impartial manner, thereby facilitating the recognition of such bodies and the acceptance of

their certifications on a national and international basis.

The text in this document follows the structure of ISO/IEC 17021-1:2015.

In this document, the following verbal forms are used:

— “shall” indicates a requirement;

— “should” indicates a recommendation;

— “may” indicates a permission;

— “can” indicates a possibility or a capability.

© ISO/IEC 2024 – All rights reserved

vi

International Standard ISO/IEC 27006-1:2024(en)

Information security, cybersecurity and privacy protection —

Requirements for bodies providing audit and certification of

information security management systems —

Part 1:

General

1 Scope

This document specifies requirements and provides guidance for bodies providing audit and certification

of an information security management system (ISMS), in addition to the requirements contained within

ISO/IEC 17021-1.

The requirements contained in this document are demonstrated in terms of competence and reliability

by bodies providing ISMS certification. The guidance contained in this document provides additional

interpretation of these requirements for bodies providing ISMS certification.

NOTE This document can be used as a criteria document for accreditation, peer assessment or other audit

processes.

2 Normative references

The following documents are referred to in the text in such a way that some or all of their content constitutes

requirements of this document. For dated references, only the edition cited applies. For undated references,

the latest edition of the referenced document (including any amendments) applies.

ISO/IEC 17021-1:2015, Conformity assessment — Requirements for bodies providing audit and certification of

management systems — Part 1: Requirements

ISO/IEC 27001:2022, Information security, cybersecurity and privacy protection — Information security

management systems — Requirements

3 Terms and definitions

For the purposes of this document, the terms and definitions given in ISO/IEC 17021-1 and the following

apply.

ISO and IEC maintain terminology databases for use in standardization at the following addresses:

— ISO Online browsing platform: available at https:// www .iso .org/ obp

— IEC Electropedia: available at https:// www .electropedia .org/

3.1

certification document

document indicating that a client's information security management system (ISMS) conforms to specified

ISMS standards and any supplementary documentation required under the management system

Note 1 to entry: This definition does not limit the number of documents collectively known as certification documents.

© ISO/IEC 2024 – All rights reserved

3.2

control

measure that maintains and/or modifies risk (3.10)

Note 1 to entry: Controls include, but are not limited to, any process, policy, device, practice or other conditions and/or

actions which maintain and/or modify risk (3.10).

Note 2 to entry: Controls may not always exert the intended or assumed modifying effect.

[SOURCE: ISO/IEC 27002:2022, 3.1.8]

3.3

external context

external environment in which the organization (3.9) seeks to achieve its objectives

Note 1 to entry: External context can include the following:

— the cultural, social, political, legal, regulatory, financial, technological, economic, natural and competitive

environment, whether international, national, regional or local;

— key drivers and trends having impact on the objectives of the organization (3.9);

— relationships with, and perceptions and values of, external stakeholders.

[SOURCE: ISO/IEC 27000:2018, 3.22]

3.4

information security

preservation of confidentiality, integrity and availability of information

Note 1 to entry: In addition, other properties, such as authenticity, accountability, non-repudiation, and reliability can

also be involved.

[SOURCE: ISO/IEC 27000:2018, 3.28]

3.5

information security incident

single or a series of unwanted or unexpected information security events that have a significant probability

of compromising business operations and threatening information security (3.4)

[SOURCE: ISO/IEC 27000:2018, 3.31]

3.6

information system

set of applications, services, information technology assets, or other information-handling components

[SOURCE: ISO/IEC 27000:2018, 3.35]

3.7

internal context

internal environment in which the organization (3.9) seeks to achieve its objectives

Note 1 to entry: Internal context can include:

— governance, organizational structure, roles and accountabilities;

— policies, objectives, and the strategies that are in place to achieve them;

— the capabilities, understood in terms of resources and knowledge (e.g. capital, time, people, processes, systems

and technologies);

— information systems (3.6), information flows and decision-making processes (both formal and informal);

— relationships with, and perceptions and values of, internal stakeholders;

— the organization's (3.9) culture;

© ISO/IEC 2024 – All rights reserved

— standards, guidelines and models adopted by the organization (3.9);

— form and extent of contractual relationships.

[SOURCE: ISO/IEC 27000:2018, 3.38]

3.8

management system

set of interrelated or interacting elements of an organization (3.9) to establish policies and objectives, and

processes to achieve those objectives

Note 1 to entry: A management system can address a single discipline or several disciplines, e.g. quality management,

financial management or environmental management.

Note 2 to entry: The management system elements establish the organization’s (3.9) structure, roles and responsibilities,

planning, operation, policies, practices, rules, beliefs, objectives and processes to achieve those objectives.

Note 3 to entry: The scope of a management system can include the whole of the organization (3.9), specific and

identified functions of the organization (3.9), specific and identified sections of the organization (3.9), or one or more

functions across a group of organizations (3.9).

Note 4 to entry: This constitutes one of the common terms and core definitions for ISO management system standards

given in Annex SL of the Consolidated ISO Supplement to the ISO/IEC Directives, Part 1. The original definition has

been modified by modifying Notes 1 to 3 to entry.

[SOURCE: ISO 9000:2015, 3.5.3]

3.9

organization

person or group of people that has its own functions with responsibilities, authorities and relationships to

achieve its objectives

Note 1 to entry: The concept of organization includes but is not limited to sole-trader, company, corporation, firm,

enterprise, authority, partnership, charity or institution, or part or combination thereof, whether incorporated or not,

public or private.

[SOURCE: ISO/IEC 27000:2018, 3.50]

3.10

risk

effect of uncertainty on objectives

Note 1 to entry: An effect is a deviation from the expected — positive or negative.

Note 2 to entry: Uncertainty is the state, even partial, of deficiency of information related to, understanding or

knowledge of, an event, its consequence, or likelihood.

Note 3 to entry: Risk is often characterized by reference to potential “events” (as defined in ISO Guide 73:2009, 3.5.1.3)

and “consequences” (as defined in ISO Guide 73:2009, 3.6.1.3), or a combination of these.

Note 4 to entry: Risk is often expressed in terms of a combination of the consequences of an event (including changes

in circumstances) and the associated “likelihood” (as defined in ISO Guide 73:2009, 3.6.1.1) of occurrence.

Note 5 to entry: In the context of information security management systems, information security risks can be

expressed as an effect of uncertainty on information security objectives.

Note 6 to entry: Information security risk is associated with the potential that threats will exploit vulnerabilities of an

information asset or group of information assets and thereby cause harm to an organization (3.9).

[SOURCE: ISO/IEC 27000:2018, 3.61]

© ISO/IEC 2024 – All rights reserved

3.11

risk analysis

process to comprehend the nature of risk (3.10) and to determine the level of risk

Note 1 to entry: Risk analysis provides the basis for risk evaluation and decisions about risk treatment (3.14).

Note 2 to entry: Risk analysis includes risk estimation.

[SOURCE: ISO/IEC 27000:2018, 3.63]

3.12

risk assessment

overall process of risk identification, risk analysis (3.11) and risk evaluation

[SOURCE: ISO/IEC 27000:2018, 3.64]

3.13

risk management

coordinated activities to direct and control an organization (3.9) with regard to risk (3.10)

[SOURCE: ISO/IEC 27000:2018, 3.69]

3.14

risk treatment

process to modify risk (3.10)

Note 1 to entry: Risk treatment can involve:

— avoiding the risk by deciding not to start or continue with the activity that gives rise to the risk;

— taking or increasing risk in order to pursue an opportunity;

— removing the risk source;

— changing the likelihood;

— changing the consequences;

— sharing the risk with another party or parties (including contracts and risk financing);

— retaining the risk by informed choice.

Note 2 to entry: Risk treatments that deal with negative consequences are sometimes referred to as “risk mitigation”,

“risk elimination”, “risk prevention” and “risk reduction”.

Note 3 to entry: Risk treatment can create new risks or modify existing risks (3.10).

[SOURCE: ISO/IEC 27000:2018, 3.72]

3.15

rule

accepted principle or instruction that states the organization’s (3.9) expectations on what is required to be

done, what is allowed or not allowed

[SOURCE: ISO/IEC 27002:2022, 3.1.32 — modified, note 1 to entry has been removed.]

4 Principles

The principles from ISO/IEC 17021-1:2015, Clause 4 shall apply.

© ISO/IEC 2024 – All rights reserved

5 General requirements

5.1 Leg al and contractual matters

The requirements of ISO/IEC 17021-1:2015, 5.1 shall apply.

5.2 Management of impartiality

5.2.1 General

The requirements of ISO/IEC 17021-1:2015, 5.2 shall apply. In addition, the requirements and guidance in

5.2.2 shall apply.

5.2.2 Conflicts of interest

Certification bodies may add value during certification and surveillance audits (e.g. by identifying

opportunities for improvement, as they become evident during the audit, without recommending specific

solutions) without it being considered as consultancy or having a potential conflict of interest.

The certification body shall not provide internal information security reviews of the client’s ISMS subject to

certification. Furthermore, the certification body shall be independent from the body or bodies (including

any individuals) which provide the internal ISMS audit.

5.3 Liability and financing

The requirements of ISO/IEC 17021-1:2015, 5.3 shall apply.

6 Structural requirements

The requirements of ISO/IEC 17021-1:2015, Clause 6 shall apply.

7 Resource requirements

7.1 Competence of personnel

7.1.1 General

The requirements of ISO/IEC 17021-1:2015, 7.1 shall apply. In addition, the requirements and guidance in

7.1.2 and 7.1.3 shall apply.

7.1.2 Generic competence requirements

The certification body shall define the competence requirements for each certification function as referenced

in ISO/IEC 17021-1:2015, Table A.1. The certification body shall take into account all the requirements

specified in ISO/IEC 17021-1, and 7.1.3 and 7.2.2 of this document, that are relevant for the ISMS technical

areas as determined by the certification body. Annex B provides further guides on competence.

The certification body shall define the knowledge and skills that are required for certain functions in

accordance with Annex A.

Where additional specific criteria including competence requirements have been established in a specific

standard, (e.g. ISO/IEC 27006-2), these shall be applied.

© ISO/IEC 2024 – All rights reserved

7.1.3 Determination of competence criteria

7.1.3.1 Competence requirements for ISMS auditing

7.1.3.1.1 General requirements

The certification body shall have criteria for verifying the competence of audit team members to ensure that

they have at least the skills to apply their knowledge of:

a) information security;

b) the technical aspects of the activity to be audited;

c) management systems;

d) the principles of auditing;

NOTE Further information on the principles of auditing can be found in ISO 19011.

e) ISMS monitoring, measurement, analysis and evaluation.

The above requirements a) to e) apply to all auditors in the audit team. However, b) can be shared among

members in the audit team.

The audit team members shall, collectively, have skills appropriate to the requirements above, which can be

demonstrated through experience of their application.

The audit team members shall, collectively, be competent in tracing indications of information security

incidents in the client's ISMS back to the appropriate elements of the ISMS.

Individual auditors are not required to have a complete range of experience of all areas of information

security, but the audit team as a whole shall have appropriate competence to cover the ISMS scope being

audited.

7.1.3.1.2 Information security management terminology, principles, practices and techniques

Each auditor in an ISMS audit team shall have knowledge of:

a) ISMS specific documentation structures, hierarchy and interrelationships;

b) information security risk assessment and risk management;

c) processes applicable to ISMS.

The audit team members shall, collectively, have knowledge of:

d) information security management related tools, methods, techniques and their application;

e) the current technology where information security can be relevant or an issue.

7.1.3.1.3 Information security management system standards and normative documents

Each auditor in an ISMS audit team shall have knowledge of all requirements contained in ISO/IEC 27001.

The audit team members shall, collectively, have knowledge of all controls contained in ISO/IEC 27001:2022,

Annex A and their implementation.

7.1.3.1.4 Business management practices

Each auditor in an ISMS audit team shall have knowledge of:

a) industry information security good practices and information security procedures;

© ISO/IEC 2024 – All rights reserved

b) policies and business requirements for information security;

c) general business management concepts, practices and the interrelationship between policy, objectives

and results;

d) management processes and related terminology.

NOTE These processes also include human resources management, internal and external communication and

other relevant support processes.

7.1.3.1.5 Client business sector

Each auditor in an ISMS audit team shall have knowledge of:

a) the legal and regulatory requirements in the particular information security field, geography and

jurisdiction(s);

NOTE Knowledge of legal and regulatory requirements does not imply a profound legal background.

b) information security risks related to business sector;

c) generic terminology, processes and technologies related to the client business sector;

d) the relevant business sector practices.

The criterion a) may be shared among the audit team.

7.1.3.1.6 Client products, processes and organization

The audit team members shall, collectively, have knowledge of:

a) the impact of organization type, size, governance, structure, functions and relationships on development

and implementation of the ISMS and certification activities, including outsourcing;

b) complex operations in a broad perspective;

c) legal and regulatory requirements applicable to the product or service.

7.1.3.2 Competence requirements for conducting the application review

7.1.3.2.1 Client business sector

The personnel conducting the application review to: determine the audit team competence required,

select the audit team members and determine the audit time, shall have knowledge of generic terminology,

processes, technologies and risks related to the client business sector.

7.1.3.2.2 Client products, processes and organization

The personnel conducting the application review to: determine the audit team competence required, select

the audit team members and determine the audit time, shall have knowledge of the impact of client products,

processes, organization types, size, governance, structure, functions and relationships on development and

implementation of the ISMS and certification activities, including externally provided functions.

7.1.3.3 Competence requirements for reviewing audit reports and making certification decisions

7.1.3.3.1 General

The personnel reviewing audit reports and making certification decisions shall have knowledge that

enables them to verify the appropriateness of the scope of certification as well as changes to the scope and

their impact on the effectiveness of the audit, in particular the continuing validity of the identification of

interfaces and dependencies and the associated risks.

© ISO/IEC 2024 – All rights reserved

Additionally, personnel reviewing audit reports and making the certification decisions shall have knowledge

of:

a) management systems in general;

b) audit processes and procedures.

7.1.3.3.2 Information security management terminology, principles, practices and techniques

The personnel reviewing audit reports and making certification decisions shall have knowledge of:

a) the items listed in 7.1.3.1.2 a), b) and c);

b) legal and regulatory requirements relevant to information security.

7.1.3.3.3 Client business sector

The personnel reviewing audit reports and making certification decisions shall have knowledge of generic

terminology and risks related to the relevant business sector practices.

7.1.3.3.4 Client products, processes and organization

The personnel reviewing audit reports and making certification decisions shall have knowledge of client

products, processes, organization types, size, governance, structure, functions and relationships.

7.2 Personnel involved in the certification activities

7.2.1 General

The requirements of ISO/IEC 17021-1:2015, 7.2 shall apply. In addition, the requirements and guidance in

7.2.2 shall apply.

7.2.2 Demonstration of auditor knowledge and experience

7.2.2.1 General considerations

The certification body shall demonstrate that each auditor has knowledge and experience through each of

the following:

a) recognized ISMS-specific qualifications;

b) registration as auditor where applicable;

c) participation in ISMS training courses and attainment of relevant personal qualifications;

d) up-to-date professional development records;

e) ISMS audits witnessed by another ISMS auditor.

7.2.2.2 Selecting auditors

In addition to 7.1.3.1, the process for selecting auditors shall ensure that each auditor:

a) has professional education or training equivalent to university level;

b) has practical workplace experience in information technology and information security, which is

sufficient to act as auditor for ISMS;

c) has received sufficient training regarding ISMS auditing, and demonstrated skills of auditing an ISMS

according to ISO/IEC 27001. This experience shall be gained by performing as an auditor-in-training

© ISO/IEC 2024 – All rights reserved

monitored by an ISMS evaluator (see ISO/IEC 17021-1:2015, 9.2.2.1.4) in at least one ISMS initial

certification audit (stage 1 and stage 2) or re-certification and at least one surveillance audit. This

experience shall be gained in at least 10 ISMS on-site audits days and performed in the last five years.

The participation shall include document review; review of risk assessment and its implementation, and

audit reporting;

d) maintains relevant and current knowledge and skills in information security and auditing.

NOTE 1 Skills maintenance can be demonstrated through continual professional development.

NOTE 2 The certification body requires a competence criteria catalogue to match the above requirements and

evidences (see ISO/IEC 17021-1:2015, 7.1.2.).

7.2.2.3 Selecting technical experts

The process for selecting technical experts shall ensure that each technical expert:

a) has professional education or training equivalent to university level;

b) has practical workplace experience in information technology and information security sufficient to act

as a technical expert;

c) maintains relevant and current knowledge and skills in information security.

NOTE Skills maintenance can be demonstrated through continual professional development.

7.2.2.4 Selecting auditors for leading the team

In addition to 7.2.2.2, the criteria for selecting an auditor for leading the team shall ensure that the auditor

has actively participated in all stages of at least three ISMS audits. The participation shall include initial

scoping and planning, document review, review of risk assessment and its implementation, and formal audit

reporting.

7.3 Use of individual external auditors and external technical experts

The requirements of ISO/IEC 17021-1:2015, 7.3 shall apply.

7.4 Personnel records

The requirements of ISO/IEC 17021-1:2015, 7.4 shall apply.

7.5 Outsourcing

The requirements of ISO/IEC 17021-1:2015, 7.5 shall apply.

8 Information requirements

8.1 Public information

The requirements of ISO/IEC 17021-1:2015, 8.1 shall apply.

8.2 C ertification documents

8.2.1 General

The requirements of ISO/IEC 17021-1:2015, 8.2 shall apply. In addition, the requirements and guidance in

8.2.2 and 8.2.3 shall apply.

© ISO/IEC 2024 – All rights reserved

8.2.2 ISMS Certification documents

Certification documents shall be signed by an officer who has been assigned that responsibility. The version

of the Statement of Applicability shall be included in the certification documents.

NOTE A change to the Statement of Applicability which does not change the coverage of the controls in the scope

of certification does not require an update of the certification documents.

Where no activity of the organization within the scope of the certification is undertaken at a defined physical

location at all, the certification document(s) shall state that all activities of the organization are conducted

remote

...

Norme

internationale

ISO/IEC 27006-1

Première édition

Sécurité de l'information,

2024-03

cybersécurité et protection de la

vie privée — Exigences pour les

organismes procédant à l'audit

et à la certification des systèmes

de management de la sécurité de

l'information —

Partie 1:

Généralités

Information security, cybersecurity and privacy protection —

Requirements for bodies providing audit and certification of

information security management systems —

Part 1: General

Numéro de référence

DOCUMENT PROTÉGÉ PAR COPYRIGHT

© ISO/IEC 2024

Tous droits réservés. Sauf prescription différente ou nécessité dans le contexte de sa mise en œuvre, aucune partie de cette

publication ne peut être reproduite ni utilisée sous quelque forme que ce soit et par aucun procédé, électronique ou mécanique,

y compris la photocopie, ou la diffusion sur l’internet ou sur un intranet, sans autorisation écrite préalable. Une autorisation peut

être demandée à l’ISO à l’adresse ci-après ou au comité membre de l’ISO dans le pays du demandeur.

ISO copyright office

Case postale 401 • Ch. de Blandonnet 8

CH-1214 Vernier, Genève

Tél.: +41 22 749 01 11

E-mail: copyright@iso.org

Web: www.iso.org

Publié en Suisse

© ISO/IEC 2024 – Tous droits réservés

ii

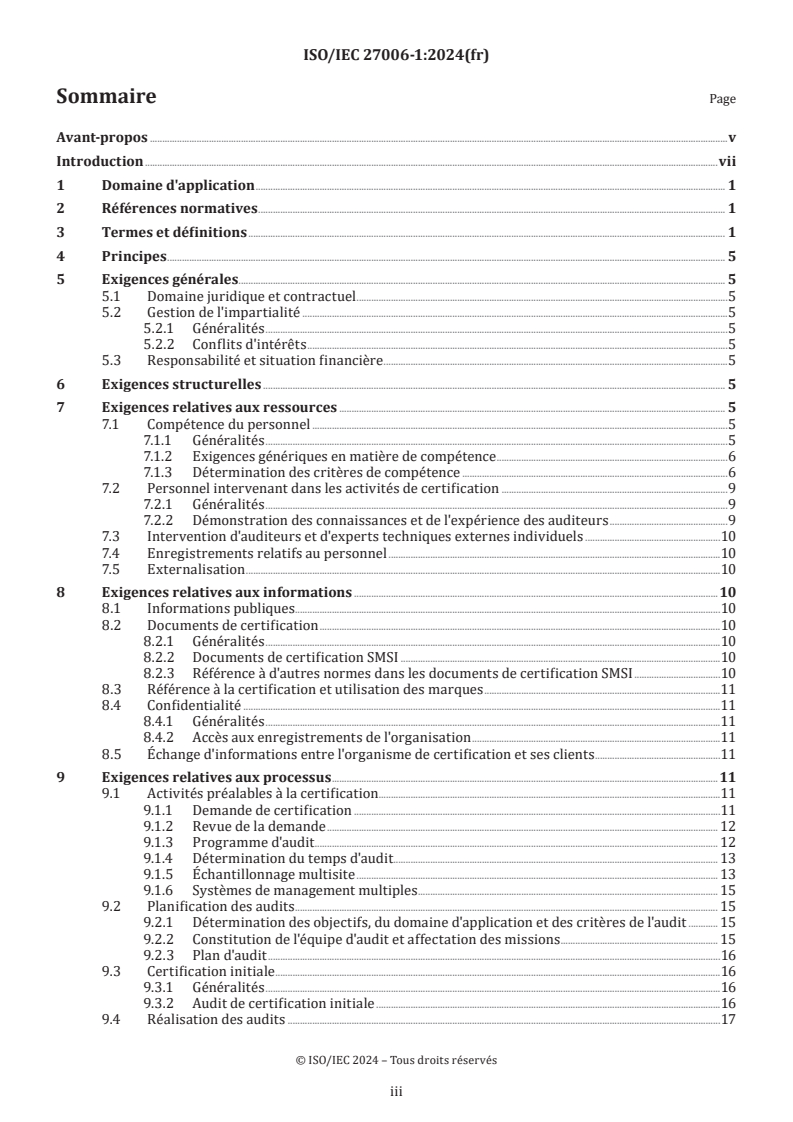

Sommaire Page

Avant-propos .v

Introduction .vii

1 Domaine d'application . 1

2 Références normatives . 1

3 Termes et définitions . 1

4 Principes . 5

5 Exigences générales . . 5

5.1 Domaine juridique et contractuel .5

5.2 Gestion de l'impartialité .5

5.2.1 Généralités .5

5.2.2 Conflits d'intérêts .5

5.3 Responsabilité et situation financière .5

6 Exigences structurelles . 5

7 Exigences relatives aux ressources . 5

7.1 Compétence du personnel .5

7.1.1 Généralités .5

7.1.2 Exigences génériques en matière de compétence .6

7.1.3 Détermination des critères de compétence .6

7.2 Personnel intervenant dans les activités de certification .9

7.2.1 Généralités .9

7.2.2 Démonstration des connaissances et de l'expérience des auditeurs .9

7.3 Intervention d'auditeurs et d'experts techniques externes individuels .10

7.4 Enregistrements relatifs au personnel .10

7.5 Externalisation .10

8 Exigences relatives aux informations .10

8.1 Informations publiques . . .10

8.2 Documents de certification .10

8.2.1 Généralités .10

8.2.2 Documents de certification SMSI .10

8.2.3 Référence à d'autres normes dans les documents de certification SMSI .10

8.3 Référence à la certification et utilisation des marques .11

8.4 Confidentialité .11

8.4.1 Généralités .11

8.4.2 Accès aux enregistrements de l'organisation .11

8.5 Échange d'informations entre l'organisme de certification et ses clients .11

9 Exigences relatives aux processus .11

9.1 Activités préalables à la certification .11

9.1.1 Demande de certification .11

9.1.2 Revue de la demande . 12

9.1.3 Programme d'audit . 12

9.1.4 Détermination du temps d'audit . 13

9.1.5 Échantillonnage multisite . 13

9.1.6 Systèmes de management multiples . 15

9.2 Planification des audits . 15

9.2.1 Détermination des objectifs, du domaine d'application et des critères de l'audit . 15

9.2.2 Constitution de l'équipe d'audit et affectation des missions . 15

9.2.3 Plan d'audit .16

9.3 Certification initiale .16

9.3.1 Généralités .16

9.3.2 Audit de certification initiale .16

9.4 Réalisation des audits .17

© ISO/IEC 2024 – Tous droits réservés

iii

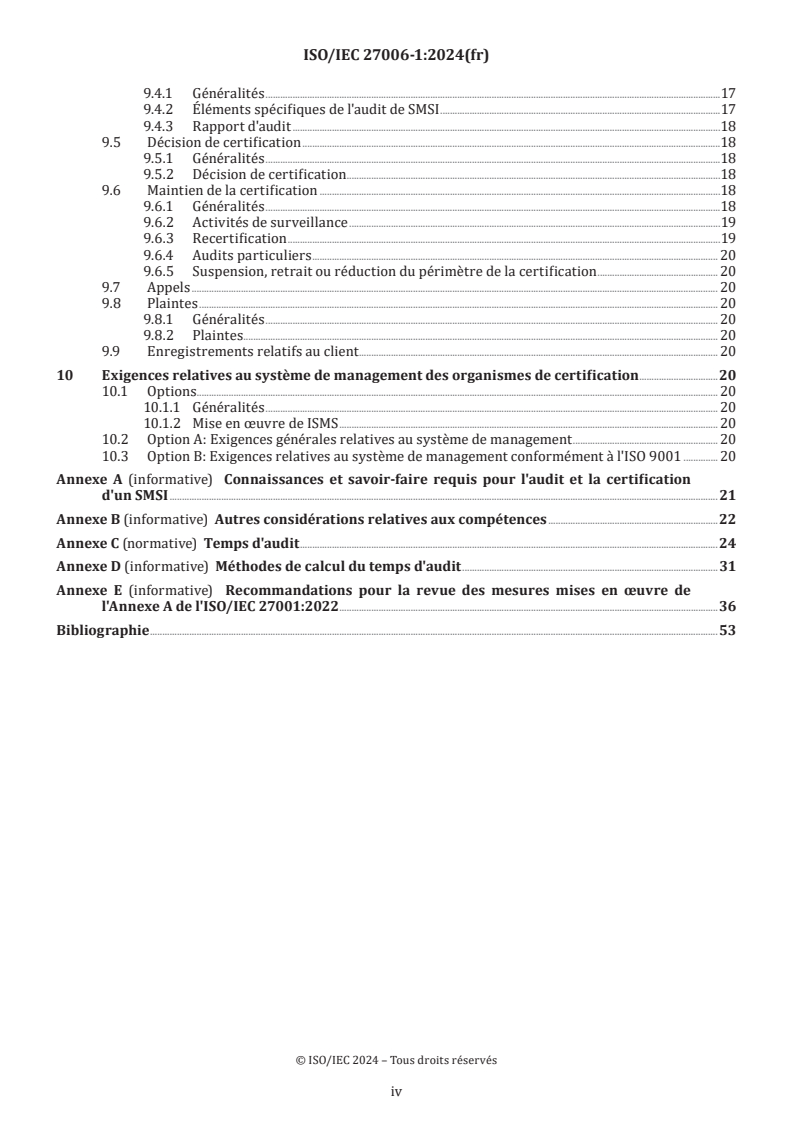

9.4.1 Généralités .17

9.4.2 Éléments spécifiques de l'audit de SMSI .17

9.4.3 Rapport d'audit .18

9.5 Décision de certification .18

9.5.1 Généralités .18

9.5.2 Décision de certification .18

9.6 Maintien de la certification .18

9.6.1 Généralités .18

9.6.2 Activités de surveillance .19

9.6.3 Recertification .19

9.6.4 Audits particuliers . 20

9.6.5 Suspension, retrait ou réduction du périmètre de la certification . 20

9.7 Appels . 20

9.8 Plaintes . 20

9.8.1 Généralités . 20

9.8.2 Plaintes . . 20

9.9 Enregistrements relatifs au client . 20

10 Exigences relatives au système de management des organismes de certification .20

10.1 Options. 20

10.1.1 Généralités . 20

10.1.2 Mise en œuvre de ISMS . 20

10.2 Option A: Exigences générales relatives au système de management . 20

10.3 Option B: Exigences relatives au système de management conformément à l'ISO 9001 . 20

Annexe A (informative) Connaissances et savoir-faire requis pour l'audit et la certification

d'un SMSI .21

Annexe B (informative) Autres considérations relatives aux compétences .22

Annexe C (normative) Temps d'audit .24

Annexe D (informative) Méthodes de calcul du temps d'audit .31

Annexe E (informative) Recommandations pour la revue des mesures mises en œuvre de

l'Annexe A de l'ISO/IEC 27001:2022 .36

Bibliographie .53

© ISO/IEC 2024 – Tous droits réservés

iv

Avant-propos

L'ISO (Organisation internationale de normalisation) et l’IEC (Commission électrotechnique internationale)

forment le système spécialisé de la normalisation mondiale. Les organismes nationaux membres de l'ISO ou

de l’IEC participent au développement de Normes internationales par l'intermédiaire des comités techniques

créés par l'organisation concernée afin de s'occuper des domaines particuliers de l'activité technique.

Les comités techniques de l'ISO et de l’IEC collaborent dans des domaines d'intérêt commun. D'autres

organisations internationales, gouvernementales et non gouvernementales, en liaison avec l'ISO et l’IEC,

participent également aux travaux.

Les procédures utilisées pour élaborer le présent document et celles destinées à sa mise à jour sont

décrites dans les Directives ISO/IEC, Partie 1. Il convient, en particulier de prendre note des différents

critères d'approbation requis pour les différents types de documents ISO. Le présent document a

été rédigé conformément aux règles de rédaction données dans les Directives ISO/IEC, Partie 2 (voir

www.iso.org/directives ou www.iec.ch/members_experts/refdocs).

L’ISO et l’IEC attirent l’attention sur le fait que la mise en application du présent document peut entraîner

l’utilisation d’un ou de plusieurs brevets. L’ISO et l’IEC ne prennent pas position quant à la preuve, à la

validité et à l’applicabilité de tout droit de brevet revendiqué à cet égard. À la date de publication du présent

document, L’ISO et l’IEC n'avaient pas reçu notification qu’un ou plusieurs brevets pouvaient être nécessaires

à sa mise en application. Toutefois, il y a lieu d’avertir les responsables de la mise en application du présent

document que des informations plus récentes sont susceptibles de figurer dans la base de données de

brevets, disponible à l'adresse www.iso.org/brevets et https://patents.iec.ch. L’ISO et l’IEC ne sauraient être

tenues pour responsables de ne pas avoir identifié tout ou partie de tels droits de propriété.

Les appellations commerciales éventuellement mentionnées dans le présent document sont données pour

information, par souci de commodité, à l’intention des utilisateurs et ne sauraient constituer un engagement.

Pour une explication de la nature volontaire des normes, la signification des termes et expressions spécifiques

de l'ISO liés à l'évaluation de la conformité, ou pour toute information au sujet de l'adhésion de l'ISO aux

principes de l’Organisation mondiale du commerce (OMC) concernant les obstacles techniques au commerce

(OTC), voir www.iso.org/iso/avant-propos. Pour l'IEC, voir www.iec.ch/understanding-standards.

Le présent document a été élaboré par le comité technique ISO/IEC JTC 1, Technologies de l'information,

sous-comité SC 27, Sécurité de l'information, cybersécurité et protection de la vie privée, en collaboration

avec le comité technique CEN/CLC/JTC 13, Cybersécurité et protection des données, du Comité européen de

normalisation (CEN), conformément à l'Accord de coopération technique entre l'ISO et le CEN (Accord de

Vienne).

Cette première édition de l'ISO/IEC 27006-1 annule et remplace l'ISO/IEC 27006:2015, qui a fait l'objet d'une

révision technique. Elle incorpore également l'Amendement ISO/IEC 27006:2015/Amd 1:2020.

Les principales modifications sont les suivantes:

— le présent document a été converti en première partie d'une série en plusieurs parties;

— l'ensemble du document a été mis à jour pour les audits à distance et les organismes ayant peu ou pas de

sites physiques pertinents;

— le concept de personnes effectuant certaines activités identiques a été introduit au point C.3.4 et plusieurs

mises à jour ont été effectuées;

— le présent document (en particulier l'Annexe E) a été aligné sur l'ISO/IEC 27001:2022 et

l'ISO/IEC 27002:2022;

— les redondances avec l'ISO/IEC 17021-1 ont été supprimées;

— la rédaction a été clarifié et plus étroitement alignée sur l'ISO/IEC 17021-1.

Une liste de toutes les parties de la série ISO/IEC 27006 se trouve sur les sites Web de l'ISO et de l'IEC.

© ISO/IEC 2024 – Tous droits réservés

v

Il convient que l’utilisateur adresse tout retour d’information ou toute question concernant le présent

document à l’organisme national de normalisation de son pays. Une liste exhaustive desdits organismes se

trouve à l’adresse www.iso.org/members.html et www.iec.ch/national-committees.

© ISO/IEC 2024 – Tous droits réservés

vi

Introduction

L'ISO/IEC 17021-1 énonce des exigences et des recommandations applicables aux organismes procédant

à l'audit et à la certification des systèmes de management. Si lesdits organismes entendent se conformer

à l'ISO/IEC 17021-1 dans le but de procéder à l'audit et de certifier les systèmes de management de la

sécurité de l'information (SMSI) conformément à l'ISO/IEC 27001, certaines exigences et recommandations

complémentaires de l'ISO/IEC 17021-1 sont nécessaires. Celles-ci sont fournies par le présent document.

Le présent document spécifie les exigences applicables aux organismes procédant à l'audit et à la certification

d'un SMSI. Il énonce des exigences génériques pour ces organismes, appelés organismes de certification.

Le respect de ces exigences a pour but de garantir que les organismes de certification procèdent à la

certification des SMSI avec compétence, cohérence et impartialité, facilitant ainsi la reconnaissance de ces

organismes et l'acceptation de leurs certifications à un niveau national et international.

Le texte du présent document respecte la structure de l'ISO/IEC 17021-1:2015.

Dans le présent document, les formes verbales suivantes sont utilisées:

— «doit» indique une exigence;

— «il convient» indique une recommandation;

— «peut» indique une autorisation («may» en anglais);

— «peut» indique une possibilité ou une capacité («can» en anglais).

© ISO/IEC 2024 – Tous droits réservés

vii

Norme internationale ISO/IEC 27006-1:2024(fr)

Sécurité de l'information, cybersécurité et protection de

la vie privée — Exigences pour les organismes procédant à

l'audit et à la certification des systèmes de management de la

sécurité de l'information —

Partie 1:

Généralités

1 Domaine d'application

Le présent document spécifie les exigences et fournit des recommandations pour les organismes procédant

à l'audit et à la certification d'un système de management de la sécurité de l'information (SMSI), en plus des

exigences contenues dans l'ISO/IEC 17021-1.

Les organismes qui procèdent à la certification de systèmes ISMS démontrent qu'ils respectent les exigences

de compétence et de fiabilité présentées dans le présent document. Les recommandations contenues dans

le présent document fournissent une interprétation supplémentaire de ces exigences pour les organismes

procédant à la certification de systèmes ISMS.

NOTE Le présent document peut être utilisé comme référentiel pour l'accréditation, l'évaluation par des pairs ou

d'autres processus d'audit.

2 Références normatives

Les documents suivants sont cités dans le texte de sorte qu'ils constituent, pour tout ou partie de leur

contenu, des exigences du présent document. Pour les références datées, seule l'édition citée s'applique. Pour

les références non datées, la dernière édition du document de référence s'applique (y compris les éventuels

amendements).

ISO/IEC 17021-1:2015, Évaluation de la conformité — Exigences pour les organismes procédant à l'audit et à la

certification des systèmes de management — Partie 1: Exigences

ISO/IEC 27001:2022, Sécurité de l'information, cybersécurité et protection de la vie privée — Systèmes de

management de la sécurité de l'information — Exigences

3 Termes et définitions

Pour les besoins du présent document, les termes et définitions de l'ISO/IEC 17021-1 ainsi que les suivants

s'appliquent.

L’ISO et l’IEC tiennent à jour des bases de données terminologiques destinées à être utilisées en normalisation,

consultables aux adresses suivantes:

— ISO Online browsing platform: disponible à l’adresse https:// www .iso .org/ obp

— IEC Electropedia: disponible à l’adresse https:// www .electropedia .org/

© ISO/IEC 2024 – Tous droits réservés

3.1

document de certification

document indiquant que le système de management de la sécurité de l'information (SMSI) d'un client est

conforme à des normes de SMSI spécifiées et à toute documentation supplémentaire requise en vertu du

système de management

Note 1 à l'article: La présente définition ne limite pas le nombre de documents collectivement appelés «documents de

certification».

3.2

mesure de sécurité

action qui maintient et/ou modifie un risque (3.10)

Note 1 à l'article: Une mesure de sécurité du risque inclut, sans toutefois s'y limiter, n'importe quels processus,

politiques, dispositifs, pratiques ou autres conditions et/ou actions qui maintiennent et/ou modifient un risque (3.10).

Note 2 à l'article: Une mesure de sécurité n'aboutit pas toujours nécessairement à la modification voulue ou supposée.

[SOURCE: ISO/IEC 27002:2022, 3.1.8]

3.3

contexte externe

environnement externe dans lequel l'organisme (3.9) cherche à atteindre ses objectifs

Note 1 à l'article: Le contexte externe peut inclure les aspects suivants:

— l'environnement culturel, social, politique, légal, réglementaire, financier, technologique, économique, naturel et

concurrentiel, au niveau international, national, régional ou local;

— les facteurs clés et tendances ayant un impact déterminant sur les objectifs de l'organisme (3.9);

— les relations avec les parties prenantes externes, les perceptions et valeurs relatives à celles-ci.

[SOURCE: ISO/IEC 27000:2018, 3.22]

3.4

sécurité de l'information

protection de la confidentialité, de l'intégrité et de la disponibilité de l'information

Note 1 à l'article: En outre, d'autres propriétés, telles que l'authenticité, l'imputabilité, la non-répudiation, et la fiabilité

peuvent également être concernées.

[SOURCE: ISO/IEC 27000:2018, 3.28]

3.5

incident lié à la sécurité de l'information

un ou plusieurs événements liés à la sécurité de l'information, indésirables ou inattendus, présentant une

probabilité forte de compromettre les opérations liées à l'activité de l'organisme et de menacer la sécurité de

l'information (3.4)

[SOURCE: ISO/IEC 27000:2018, 3.31]

3.6

système d'information

ensemble d'applications, services, actifs informationnels ou autres composants permettant de gérer

l'information

[SOURCE: ISO/IEC 27000:2018, 3.35]

3.7

contexte interne

environnement interne dans lequel l'organisme (3.9) cherche à atteindre ses objectifs

Note 1 à l'article: Le contexte interne peut inclure:

© ISO/IEC 2024 – Tous droits réservés

— la gouvernance, la structure organisationnelle, les rôles et les responsabilités;

— les politiques, objectifs et stratégies mises en place pour atteindre ces derniers;

— les capacités, en termes de ressources et de connaissances (par exemple: capital, temps, personnel, processus,

systèmes et technologies);

— les systèmes d'information (3.6), flux d'information et processus de prise de décision (formels et informels);

— les relations avec les parties prenantes internes, les perceptions et valeurs associées à celles-ci;

— la culture de l'organisme (3.9);

— les normes, lignes directrices et modèles adoptés par l'organisme (3.9);

— la forme et l'étendue des relations contractuelles.

[SOURCE: ISO/IEC 27000:2018, 3.38]

3.8

système de management

ensemble d'éléments corrélés ou en interaction d'un organisme (3.9), utilisés pour établir des politiques, des

objectifs et des processus de façon à atteindre lesdits objectifs

Note 1 à l'article: Un système de management peut traiter d'un seul ou de plusieurs domaines, par exemple management

de la qualité, gestion financière ou management environnemental.

Note 2 à l'article: Les éléments du système de management comprennent la structure, les rôles et responsabilités,

la planification, le fonctionnement de l'organisme (3.9), les politiques, les pratiques, les règles, les convictions, les

objectifs et les processus permettant d'atteindre ces objectifs.

Note 3 à l'article: Le périmètre d'un système de management peut comprendre l'ensemble de l'organisme (3.9), des

fonctions ou des sections spécifiques et identifiées de l'organisme (3.9), ou une ou plusieurs fonctions dans un groupe

d'organismes (3.9).

Note 4 à l'article: Il s'agit de l'un des termes communs et définitions de base pour les normes de systèmes de

management de l'ISO, donnés dans l'Annexe SL du Supplément ISO consolidé aux Directives ISO/IEC, Partie 1. La

définition initiale a fait l'objet d'une modification des Notes 1 à 3 à l'article.

[SOURCE: ISO 9000:2015, 3.5.3]

3.9

organisme

personne ou groupe de personnes qui exerce ses propres fonctions associées aux responsabilités, pouvoirs

et relations nécessaires pour atteindre ses objectifs

Note 1 à l'article: Le concept d'organisme inclut, sans s'y limiter, les travailleurs indépendants, compagnies, sociétés,

firmes, entreprises, autorités, partenariats, œuvres de bienfaisance ou institutions, ou toute partie ou combinaison de

ceux-ci, constituée en société de capitaux ou ayant un autre statut, de droit privé ou public.

[SOURCE: ISO/IEC 27000:2018, 3.50]

3.10

risque

effet de l'incertitude sur les objectifs

Note 1 à l'article: Un effet est un écart, positif ou négatif, par rapport à une attente.

Note 2 à l'article: L'incertitude est l'état, même partiel, de défaut d'information concernant la compréhension ou la

connaissance d'un événement, de ses conséquences ou de sa vraisemblance.

Note 3 à l'article: Un risque est souvent caractérisé en référence à des «événements» potentiels (tels que définis dans le

Guide ISO 73:2009, 3.5.1.3) et à des «conséquences» potentielles (telles que définies dans le Guide ISO 73:2009, 3.6.1.3),

ou à une combinaison des deux.

© ISO/IEC 2024 – Tous droits réservés

Note 4 à l'article: Un risque est souvent exprimé en termes de combinaison des conséquences d'un événement (incluant

des changements de circonstances) et de sa «vraisemblance» (telle que définie dans le Guide ISO 73:2009, 3.6.1.1).

Note 5 à l'article: Dans le contexte des systèmes de management de la sécurité de l'information, les risques liés à

la sécurité de l'information peuvent être exprimés comme l'effet de l'incertitude sur les objectifs de sécurité de

l'information.

Note 6 à l'article: Le risque lié à la sécurité de l'information est associé à la possibilité que des menaces exploitent les

vulnérabilités d'un actif ou d'un groupe d'actifs informationnels et nuisent donc à un organisme (3.9).

[SOURCE: ISO/IEC 27000:2018, 3.61]

3.11

analyse du risque

processus mis en œuvre pour comprendre la nature d'un risque (3.10) et pour déterminer le niveau de risque

Note 1 à l'article: L'analyse du risque fournit la base de l'évaluation du risque et des décisions relatives au traitement

du risque (3.14).

Note 2 à l'article: L'analyse du risque inclut l'estimation du risque.

[SOURCE: ISO/IEC 27000:2018, 3.63]

3.12

appréciation du risque

ensemble du processus d'identification du risque, d'analyse du risque (3.11) et d'évaluation du risque

[SOURCE: ISO/IEC 27000:2018, 3.64]

3.13

gestion des risques

activités coordonnées visant à diriger et contrôler un organisme (3.9) vis-à-vis du risque (3.10)

[SOURCE: ISO/IEC 27000:2018, 3.69]

3.14

traitement du risque

processus destiné à modifier un risque (3.10)

Note 1 à l'article: Le traitement du risque peut inclure:

— un refus du risque en décidant de ne pas démarrer ni poursuivre l'activité porteuse du risque;

— la prise ou l'augmentation d'un risque afin de saisir une opportunité;

— l'élimination de la source de risque;

— une modification de la vraisemblance;

— une modification des conséquences;

— un partage du risque avec une ou plusieurs autres parties (incluant des contrats et un financement du risque);

— un maintien du risque fondé sur un choix argumenté.

Note 2 à l'article: Les traitements du risque portant sur les conséquences négatives sont parfois appelés «atténuation

du risque», «élimination du risque», «prévention du risque» et «réduction du risque».

Note 3 à l'article: Le traitement du risque peut créer de nouveaux risques ou modifier des risques (3.10) existants.

[SOURCE: ISO/IEC 27000:2018, 3.72]

© ISO/IEC 2024 – Tous droits réservés

3.15

règle

principe admis ou instruction formulant les attentes de l'organisation (3.9) sur ce qui est nécessaire de faire,

ce qui est autorisé ou ce qui ne l'est pas

[SOURCE: ISO/IEC 27002:2022, 3.1.32 — modifié, la Note 1 à l'article a été supprimée.]

4 Principes

Les principes de l'ISO/IEC 17021-1:2015, Article 4 doivent s'appliquer.

5 Exigences générales

5.1 Domaine juridique et contractuel

Les exigences de l'ISO/IEC 17021-1:2015, 5.1, doivent s'appliquer.

5.2 Gestion de l'impartialité

5.2.1 Généralités

Les exigences de l'ISO/IEC 17021-1:2015, 5.2, doivent s'appliquer. De plus, les exigences et recommandations

énoncées au 5.2.2 doivent s'appliquer.

5.2.2 Conflits d'intérêts

Les organismes de certification peuvent apporter une valeur ajoutée lors des audits de certification et

de surveillance (par exemple en identifiant les opportunités d'amélioration au fur et à mesure qu'elles

apparaissent au cours de l'audit, sans recommander de solutions spécifiques) sans que celles-ci soient

considérées comme des activités de conseil ou qu'elles génèrent un potentiel conflit d'intérêts.

L'organisme de certification ne doit pas fournir de revues internes de la sécurité de l'information du SMSI du

client soumis à certification. De plus, l'organisme de certification doit être indépendant du ou des organismes

(y compris de toutes personnes) qui effectuent l'audit interne du SMSI.

5.3 Responsabilité et situation financière

Les exigences de l'ISO/IEC 17021-1:2015, 5.3, doivent s'appliquer.

6 Exigences structurelles

Les exigences spécifiées dans l'ISO/IEC 17021-1:2015, Article 6, doivent s'appliquer.

7 Exigences relatives aux ressources

7.1 Compétence du personnel

7.1.1 Généralités

Les exigences de l'ISO/IEC 17021-1:2015, 7.1, doivent s'appliquer. De plus, les exigences et recommandations

énoncées aux paragraphes 7.1.2 et 7.1.3 doivent s'appliquer.

© ISO/IEC 2024 – Tous droits réservés

7.1.2 Exigences génériques en matière de compétence

L'organisme de certification doit définir les exigences en matière de compétence pour chaque fonction

de certification référencée dans l'ISO/IEC 17021-1:2015, Tableau A.1. L'organisme de certification doit

prendre en compte l'ensemble des exigences spécifiées dans l'ISO/IEC 17021-1 et les paragraphes 7.1.3 et

7.2.2 du présent document qui sont pertinents pour les secteurs techniques du SMSI tel que déterminé par

l'organisme de certification. L'Annexe B fournit d'autres guides sur les compétences.

L'organisme de certification doit définir les connaissances et les compétences requises pour certaines

fonctions conformément à l'Annexe A.

Lorsque des critères spécifiques supplémentaires, y compris des exigences en matière de compétences, ont

été établis dans une norme spécifique (par exemple ISO/IEC 27006-2), ils doivent être appliqués.

7.1.3 Détermination des critères de compétence

7.1.3.1 Exigences de compétence pour l'audit de SMSI

7.1.3.1.1 Exigences générales

L'organisme de certification doit avoir mis en place des critères permettant de vérifier la compétence des

membres de l'équipe d'audit afin de s'assurer qu'ils possèdent au moins les compétences nécessaires pour

mettre en œuvre leurs connaissances dans les domaines suivants:

a) la sécurité de l'information;

b) les aspects techniques de l'activité à auditer;

c) les systèmes de management;

d) les principes de l'audit;

NOTE Des informations supplémentaires sur les principes de l'audit peuvent être trouvées dans l'ISO 19011.

e) la surveillance, la mesure, l'analyse et l'évaluation des SMSI.

Les exigences a) à e) ci-dessus s'appliquent à tous les auditeurs qui font partie de l'équipe d'audit. Toutefois,

le point b) peut être partagé entre les membres de l'équipe d'audit.

L'équipe d'audit doit, collectivement, avoir les compétences nécessaires pour répondre aux exigences

susmentionnées, ce qui peut être démontré par l'expérience de leur application.

L'équipe d'audit doit, collectivement, avoir les compétences lui permettant d'établir le lien entre les traces

d'incidents de sécurité de l'information dans le SMSI du client et les éléments appropriés du SMSI.

Les auditeurs individuels ne sont pas tenus d'avoir un éventail complet d'expériences dans tous les domaines

de la sécurité de l'information, mais l'équipe d'audit dans son ensemble doit posséder les compétences

nécessaires pour couvrir le domaine d'application du SMSI soumis à l'audit.

7.1.3.1.2 Terminologie, principes, pratiques et techniques du management de la sécurité de

l'information

Chaque auditeur d'une équipe d'audit de SMSI doit avoir connaissance:

a) des structures, de la hiérarchie de la documentation spécifique aux SMSI et des relations entre les

documents;

b) de l'appréciation du risque et gestion des risques liés à la sécurité de l'information;

c) des processus applicables aux SMSI.

© ISO/IEC 2024 – Tous droits réservés

Les membres de l'équipe d'audit doivent, collectivement, avoir connaissance:

d) des outils, des méthodes et des techniques de management de la sécurité de l'information, et leur

application;

e) de la technologie existante quand la sécurité de l'information peut présenter un intérêt ou poser un

problème.

7.1.3.1.3 Normes et documents normatifs relatifs aux systèmes de management de la sécurité de

l'information

Chaque auditeur d'une équipe d'audit de SMSI doit avoir connaissance de toutes les exigences contenues

dans l'ISO/IEC 27001.

Les membres de l'équipe d'audit doivent, dans leur ensemble, avoir connaissance de toutes les mesures

contenues dans l'ISO/IEC 27001:2022, Annexe A et leur mise en œuvre.

7.1.3.1.4 Pratiques managériales des entreprises

Chaque auditeur d'une équipe d'audit de SMSI doit avoir connaissance:

a) des bonnes pratiques de sécurité de l'information de l'industrie et des procédures de sécurité de

l'information;

b) des politiques et exigences métier en matière de sécurité de l'information;

c) des pratiques et concepts généraux en matière de gestion d'activité, et de la relation entre politique,

objectifs et résultats;

d) des processus de gestion et de la terminologie associée.

NOTE Ces processus incluent également la gestion des ressources humaines, la communication interne et externe

et les autres processus de support pertinents.

7.1.3.1.5 Secteur professionnel du client

Chaque auditeur d'une équipe d'audit de SMSI doit avoir connaissance:

a) des exigences légales et réglementaires dans le domaine correspondant de la sécurité de l'information,

et dans la zone géographique et la(les) juridiction(s) concernée(s);

NOTE La connaissance des exigences juridiques et réglementaires n'implique pas d'avoir une formation

juridique approfondie.

b) des risques de la sécurité de l'information du secteur professionnel;

c) de la terminologie générique, des processus et des technologies du secteur professionnel du client;

d) des pratiques pertinentes du secteur professionnel.

Le critère a) peut être partagé entre les membres de l'équipe d'audit.

7.1.3.1.6 Produits, processus et organisation du client

Les membres de l'équipe d'audit doivent, collectivement, avoir connaissance:

a) de l'incidence du type de l'organisation, de sa taille, sa gouvernance, sa structure, ses fonctions et ses

relations sur le développement et la mise en œuvre du SMSI et des activités de certification, y compris

l'externalisation;

b) des opérations complexes au sens large;

c) des exigences légales et réglementaires applicables au produit ou au service.

© ISO/IEC 2024 – Tous droits réservés

7.1.3.2 Exigences de compétence pour la réalisation de la revue de la demande

7.1.3.2.1 Secteur professionnel du client

Le personnel qui réalise la revue de la demande afin de déterminer les compétences requises de l'équipe

d'audit, de choisir les membres de l'équipe d'audit et de déterminer le temps d'audit doit avoir connaissance de

la terminologie générique, des processus, des technologies et des risques liés au secteur professionnel du client.

7.1.3.2.2 Produits, processus et organisation du client

Afin de déterminer les compétences requises de l'équipe d'audit, de choisir les membres de l'équipe d'audit

et de déterminer le temps d'audit, le personnel qui réalise la revue de la demande doit avoir connaissance de

l'impact des produits du client, de ses processus, de ses types d'organisation, de sa taille, de sa gouvernance,

de sa structure, de ses fonctions et de ses relations sur le développement et la mise en œuvre du SMSI et des

activités de certification, y compris de l'externalisation de fonctions.

7.1.3.3 Exigences de compétence pour la revue des rapports d'audit et la prise de décisions en

matière de certification

7.1.3.3.1 Généralités

Le personnel qui effectue la revue des rapports d'audit et prend les décisions de certification doit posséder

des connaissances qui lui permettent de vérifier la pertinence du domaine d'application de la certification

ainsi que les modifications du domaine d'application et leur incidence sur l'efficacité de l'audit, en particulier

le maintien de la validité de l'identification des interfaces et des dépendances et les risques associés.

De plus, le personnel qui effectue la revue des rapports d'audit et prend les décisions de certification doit

avoir connaissance:

a) des systèmes de management de façon générale;

b) des processus et procédures d'audit.

7.1.3.3.2 Terminologie, principes, pratiques et techniques du management de la sécurité de

l'information

Le personnel qui effectue la revue des rapports d'audit et prend les décisions de certification doit avoir

connaissance:

a) des éléments indiqués en 7.1.3.1.2 a), b) et c);

b) des exigences légales et réglementaires pertinentes pour la sécurité de l'information.

7.1.3.3.3 Secteur professionnel du client

Le personnel qui effectue la revue des rapports d'audit et prend les décisions de certification doit avoir

connaissance de la terminologie générique et risques liés aux pratiques pertinentes du secteur professionnel

du client.

7.1.3.3.4 Produits, processus et organisation du client

Le personnel qui effectue la revue des rapports d'audit et prend les décisions de certification doit avoir

connaissance des produits du client, des processus, des types d'organisation, de la taille, de la gouvernance,

de la structure, des fonctions et des relations.

© ISO/IEC 2024 – Tous droits réservés

7.2 Personnel intervenant dans les activités de certification

7.2.1 Généralités

Les exigences de l'ISO/IEC 17021-1:2015, 7.2, doivent s'appliquer. De plus, les exigences et recommandations

énoncées au 7.2.2 doivent s'appliquer.

7.2.2 Démonstration des connaissances et de l'expérience des auditeurs

7.2.2.1 Considérations générales

L'organisme de certification doit démontrer que chaque auditeur a les connaissances et l'expérie

...

Questions, Comments and Discussion

Ask us and Technical Secretary will try to provide an answer. You can facilitate discussion about the standard in here.

Loading comments...