ISO/IEC 27019:2024

(Main)Information security, cybersecurity and privacy protection — Information security controls for the energy utility industry

Information security, cybersecurity and privacy protection — Information security controls for the energy utility industry

This document provides information security controls for the energy utility industry, based on ISO/IEC 27002:2022, for controlling and monitoring the production or generation, transmission, storage and distribution of electric power, gas, oil and heat, and for the control of associated supporting processes. This includes in particular the following: — central and distributed process control, monitoring and automation technology as well as information systems used for their operation, such as programming and parameterization devices; — digital controllers and automation components such as control and field devices or programmable logic controllers (PLCs), including digital sensor and actuator elements; — all further supporting information systems used in the process control domain, e.g. for supplementary data visualization tasks and for controlling, monitoring, data archiving, historian logging, reporting and documentation purposes; — communication technology used in the process control domain, e.g. networks, telemetry, telecontrol applications and remote-control technology; — Advanced metering infrastructure (AMI) components, e.g. smart meters; — measurement devices, e.g. for emission values; — digital protection and safety systems, e.g. protection relays, safety PLCs, emergency governor mechanisms; — energy management systems, e.g. for distributed energy resources (DER), electric charging infrastructures, and for private households, residential buildings or industrial customer installations; — distributed components of smart grid environments, e.g. in energy grids, in private households, residential buildings or industrial customer installations; — all software, firmware and applications installed on above-mentioned systems, e.g. distribution management system (DMS) applications or outage management systems (OMS); — any premises housing the abovementioned equipment and systems; — remote maintenance systems for abovementioned systems. This document does not apply to the process control domain of nuclear facilities. This domain is covered by IEC 63096.

Sécurité de l'information, cybersécurité et protection de la vie privée — Mesures de sécurité de l'information pour l'industrie des opérateurs de l'énergie

Le présent document fournit des mesures de sécurité de l'information pour l'industrie des opérateurs de l'énergie basées sur l'ISO/IEC 27002:2022 permettant de contrôler et de surveiller la production, le transport, le stockage et la distribution de l'électricité, du gaz, du pétrole et de la chaleur, ainsi que pour le contrôle des processus support associés. Cela inclut en particulier: — les technologies de contrôle, de surveillance et d'automatisation des processus, centralisées et distribuées, et les systèmes d'information utilisés pour leur exploitation, tels que les dispositifs de programmation et de paramétrage; — les contrôleurs numériques et les composants d'automatisation tels que les dispositifs de contrôle et de terrain ou les automates programmables (PLC, programmable logic controllers), y compris les capteurs et actionneurs numériques; — tous les autres systèmes informatiques utilisés pour prendre en charge le domaine du contrôle des processus, par exemple pour les tâches de visualisation de données supplémentaires et à des fins de contrôle, de surveillance, d'archivage de données, de journalisation d'historiques, de génération de rapports et de documentation; — les technologies de communication utilisées dans le domaine du contrôle des processus, par exemple les réseaux, la télémétrie, les applications de téléconduite et les technologies de contrôle à distance; — les composants d'infrastructures de compteurs avancées (ICA), tels que les compteurs intelligents; — les dispositifs de mesure, destinés par exemple à mesurer les valeurs d'émission; — les systèmes de protection et de sûreté numériques, tels que les relais de protection, les automates programmables de sûreté (PLC) ou les régulateurs d'urgence; — les systèmes de management de l'énergie, par exemple, pour la production d'énergie décentralisée (DER, distributed energy resources), les infrastructures de recharge électrique et chez les particuliers, les bâtiments d'habitation ou les installations de clients industriels; — les composants distribués d'environnements de réseaux intelligents, par exemple dans les réseaux électriques, chez les particuliers, dans les bâtiments d'habitation ou dans les installations de clients industriels; — tous les logiciels, firmwares et applications installés sur les systèmes mentionnés ci-dessus, par exemple les applications de systèmes de gestion de la distribution (DMS, distribution management system) ou les systèmes de gestion des coupures (OMS, outage management systems); — tous les locaux hébergeant les équipements et les systèmes mentionnés ci-dessus; — les systèmes de maintenance à distance pour les systèmes mentionnés ci-dessus. Le présent document ne s'applique pas au domaine du contrôle des processus des installations nucléaires. Ce domaine est couvert par l'IEC 63096.

General Information

- Status

- Published

- Publication Date

- 17-Oct-2024

- Current Stage

- 6060 - International Standard published

- Start Date

- 18-Oct-2024

- Due Date

- 26-Oct-2025

- Completion Date

- 18-Oct-2024

Relations

- Effective Date

- 06-Jun-2022

Overview

ISO/IEC 27019:2024 - Information security, cybersecurity and privacy protection - Information security controls for the energy utility industry - is a sector-specific extension of ISO/IEC 27002:2022. Published in 2024 (second edition), it provides tailored information security controls and guidance for controlling and monitoring the production, transmission, storage and distribution of electric power, gas, oil and heat, and the supporting processes and systems used by energy utilities. The standard covers central and distributed process control, digital controllers and automation components (e.g., PLCs), communications and telemetry, advanced metering infrastructure (AMI), protection and safety systems, energy management systems (including DER and charging infrastructure), distributed smart-grid components, related software/firmware (DMS, OMS, historians), premises and remote maintenance systems. It explicitly excludes nuclear process control domains (see IEC 63096).

Key topics and technical areas covered

The standard organizes controls around practical domains and technical topics, including:

- Organizational controls: policies, roles and responsibilities, segregation of duties, supplier and third‑party management, compliance and legal requirements.

- People controls: screening, terms of employment, awareness, training and incident reporting.

- Physical controls: secure perimeters, entry controls, equipment siting, secure disposal and protection of peripheral and control rooms.

- Technological controls: endpoint devices, privileged access, authentication and identity management, access rights, secure configuration, vulnerability management, malware protection, backups, redundancy and capacity planning.

- Process-control specifics: monitoring, logging, telemetry, telecontrol, remote maintenance and interconnection security for control and field devices.

- Operational resilience: incident management, evidence collection, continuity planning and lessons learned.

- Special topics for energy utilities: AMI and smart meter considerations, energy management systems, distributed energy resources and smart‑grid device security.

Practical applications - who uses it and why

ISO/IEC 27019:2024 is used to:

- Align enterprise information security and cybersecurity programs with energy‑sector operational technology (OT) requirements.

- Guide IT and OT security teams when designing secure architectures for SCADA, DMS, OMS, AMI and DER systems.

- Inform procurement, supplier risk management and contractual security clauses for vendors of control systems and services.

- Support incident response planning, forensic evidence handling and continuity of supply activities specific to energy processes.

- Help auditors, regulators and compliance teams assess adequacy of security controls in utility environments.

Typical users: energy utilities (generation, transmission, distribution), grid operators, system integrators, OT/IT security architects, auditors, regulators and suppliers of control and metering equipment.

Related standards

- ISO/IEC 27002:2022 (foundational information security controls)

- ISO/IEC 27001 (ISMS requirements)

- IEC 63096 (nuclear process control domain)

ISO/IEC 27019:2024 provides sector‑specific guidance to translate generic information security controls into practical measures for the energy utility industry, supporting improved cybersecurity, privacy protection and operational resilience across modern power and energy infrastructures.

ISO/IEC 27019:2024 - Information security, cybersecurity and privacy protection — Information security controls for the energy utility industry Released:18. 10. 2024

ISO/IEC 27019:2024 - Sécurité de l'information, cybersécurité et protection de la vie privée — Mesures de sécurité de l'information pour l'industrie des opérateurs de l'énergie Released:18. 10. 2024

Get Certified

Connect with accredited certification bodies for this standard

BSI Group

BSI (British Standards Institution) is the business standards company that helps organizations make excellence a habit.

Bureau Veritas

Bureau Veritas is a world leader in laboratory testing, inspection and certification services.

DNV

DNV is an independent assurance and risk management provider.

Sponsored listings

Frequently Asked Questions

ISO/IEC 27019:2024 is a standard published by the International Organization for Standardization (ISO). Its full title is "Information security, cybersecurity and privacy protection — Information security controls for the energy utility industry". This standard covers: This document provides information security controls for the energy utility industry, based on ISO/IEC 27002:2022, for controlling and monitoring the production or generation, transmission, storage and distribution of electric power, gas, oil and heat, and for the control of associated supporting processes. This includes in particular the following: — central and distributed process control, monitoring and automation technology as well as information systems used for their operation, such as programming and parameterization devices; — digital controllers and automation components such as control and field devices or programmable logic controllers (PLCs), including digital sensor and actuator elements; — all further supporting information systems used in the process control domain, e.g. for supplementary data visualization tasks and for controlling, monitoring, data archiving, historian logging, reporting and documentation purposes; — communication technology used in the process control domain, e.g. networks, telemetry, telecontrol applications and remote-control technology; — Advanced metering infrastructure (AMI) components, e.g. smart meters; — measurement devices, e.g. for emission values; — digital protection and safety systems, e.g. protection relays, safety PLCs, emergency governor mechanisms; — energy management systems, e.g. for distributed energy resources (DER), electric charging infrastructures, and for private households, residential buildings or industrial customer installations; — distributed components of smart grid environments, e.g. in energy grids, in private households, residential buildings or industrial customer installations; — all software, firmware and applications installed on above-mentioned systems, e.g. distribution management system (DMS) applications or outage management systems (OMS); — any premises housing the abovementioned equipment and systems; — remote maintenance systems for abovementioned systems. This document does not apply to the process control domain of nuclear facilities. This domain is covered by IEC 63096.

This document provides information security controls for the energy utility industry, based on ISO/IEC 27002:2022, for controlling and monitoring the production or generation, transmission, storage and distribution of electric power, gas, oil and heat, and for the control of associated supporting processes. This includes in particular the following: — central and distributed process control, monitoring and automation technology as well as information systems used for their operation, such as programming and parameterization devices; — digital controllers and automation components such as control and field devices or programmable logic controllers (PLCs), including digital sensor and actuator elements; — all further supporting information systems used in the process control domain, e.g. for supplementary data visualization tasks and for controlling, monitoring, data archiving, historian logging, reporting and documentation purposes; — communication technology used in the process control domain, e.g. networks, telemetry, telecontrol applications and remote-control technology; — Advanced metering infrastructure (AMI) components, e.g. smart meters; — measurement devices, e.g. for emission values; — digital protection and safety systems, e.g. protection relays, safety PLCs, emergency governor mechanisms; — energy management systems, e.g. for distributed energy resources (DER), electric charging infrastructures, and for private households, residential buildings or industrial customer installations; — distributed components of smart grid environments, e.g. in energy grids, in private households, residential buildings or industrial customer installations; — all software, firmware and applications installed on above-mentioned systems, e.g. distribution management system (DMS) applications or outage management systems (OMS); — any premises housing the abovementioned equipment and systems; — remote maintenance systems for abovementioned systems. This document does not apply to the process control domain of nuclear facilities. This domain is covered by IEC 63096.

ISO/IEC 27019:2024 is classified under the following ICS (International Classification for Standards) categories: 35.030 - IT Security. The ICS classification helps identify the subject area and facilitates finding related standards.

ISO/IEC 27019:2024 has the following relationships with other standards: It is inter standard links to ISO/IEC 27019:2017. Understanding these relationships helps ensure you are using the most current and applicable version of the standard.

ISO/IEC 27019:2024 is available in PDF format for immediate download after purchase. The document can be added to your cart and obtained through the secure checkout process. Digital delivery ensures instant access to the complete standard document.

Standards Content (Sample)

International

Standard

ISO/IEC 27019

Second edition

Information security, cybersecurity

2024-10

and privacy protection —

Information security controls for

the energy utility industry

Sécurité de l'information, cybersécurité et protection de la vie

privée — Mesures de sécurité de l'information pour l'industrie

des opérateurs de l'énergie

Reference number

© ISO/IEC 2024

All rights reserved. Unless otherwise specified, or required in the context of its implementation, no part of this publication may

be reproduced or utilized otherwise in any form or by any means, electronic or mechanical, including photocopying, or posting on

the internet or an intranet, without prior written permission. Permission can be requested from either ISO at the address below

or ISO’s member body in the country of the requester.

ISO copyright office

CP 401 • Ch. de Blandonnet 8

CH-1214 Vernier, Geneva

Phone: +41 22 749 01 11

Email: copyright@iso.org

Website: www.iso.org

Published in Switzerland

© ISO/IEC 2024 – All rights reserved

ii

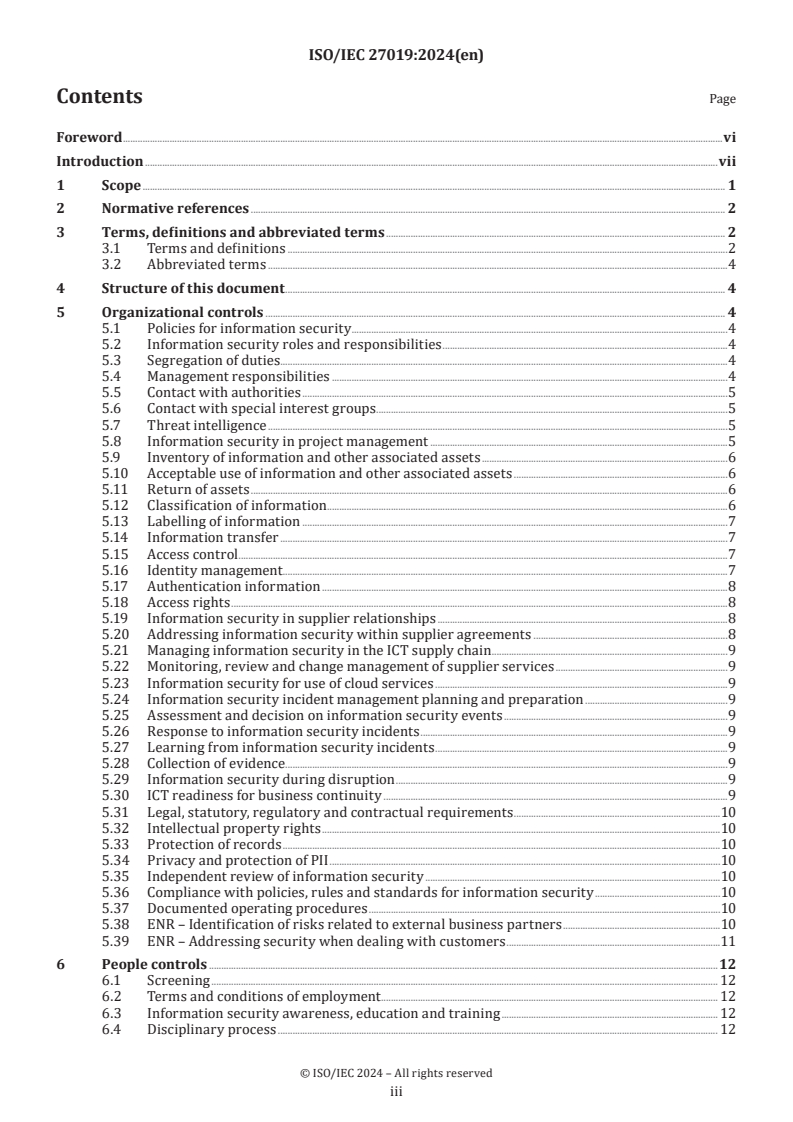

Contents Page

Foreword .vi

Introduction .vii

1 Scope . 1

2 Normative references . 2

3 Terms, definitions and abbreviated terms . 2

3.1 Terms and definitions .2

3.2 Abbreviated terms .4

4 Structure of this document . 4

5 Organizational controls . 4

5.1 Policies for information security . .4

5.2 Information security roles and responsibilities .4

5.3 Segregation of duties.4

5.4 Management responsibilities .4

5.5 Contact with authorities .5

5.6 Contact with special interest groups . .5

5.7 Threat intelligence .5

5.8 Information security in project management .5

5.9 Inventory of information and other associated assets .6

5.10 Acceptable use of information and other associated assets .6

5.11 Return of assets .6

5.12 Classification of information .6

5.13 Labelling of information .7

5.14 Information transfer .7

5.15 Access control .7

5.16 Identity management .7

5.17 Authentication information .8

5.18 Access rights .8

5.19 Information security in supplier relationships .8

5.20 Addressing information security within supplier agreements .8

5.21 Managing information security in the ICT supply chain .9

5.22 M onitoring, review and change management of supplier services .9

5.23 Information security for use of cloud services .9

5.24 Information security incident management planning and preparation .9

5.25 A ssessment and decision on information security events .9

5.26 Response to information security incidents .9

5.27 Learning from information security incidents .9

5.28 Collection of evidence . .9

5.29 Information security during disruption .9

5.30 ICT readiness for business continuity .9

5.31 L egal, statutory, regulatory and contractual requirements .10

5.32 Intellectual property rights .10

5.33 Protection of records .10

5.34 Privacy and protection of PII .10

5.35 Independent review of information security .10

5.36 C ompliance with policies, rules and standards for information security .10

5.37 Documented operating procedures .10

5.38 ENR – Identification of risks related to external business partners .10

5.39 ENR – Addressing security when dealing with customers .11

6 People controls .12

6.1 Screening . 12

6.2 Terms and conditions of employment . 12

6.3 Information security awareness, education and training . 12

6.4 Disciplinary process . 12

© ISO/IEC 2024 – All rights reserved

iii

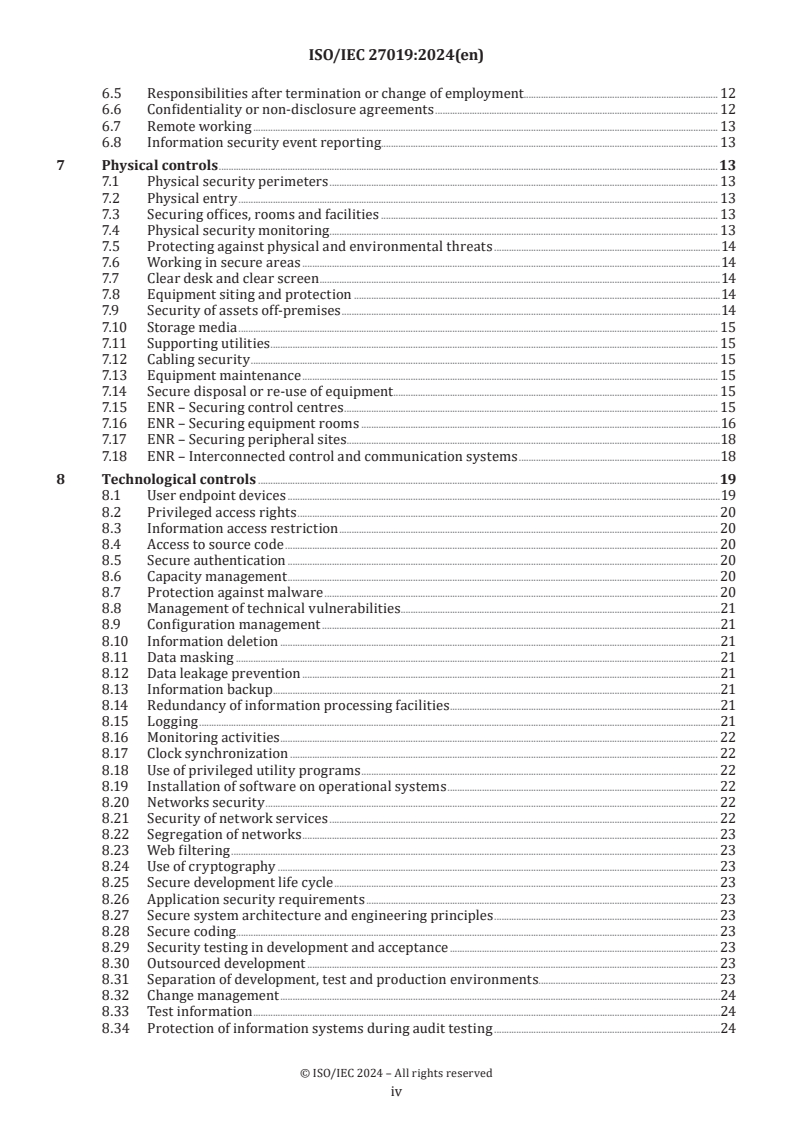

6.5 Responsibilities after termination or change of employment. 12

6.6 Confidentiality or non-disclosure agreements . 12

6.7 Remote working . 13

6.8 Information security event reporting. 13

7 Physical controls .13

7.1 Physical security perimeters . 13

7.2 Physical entry . 13

7.3 Securing offices, rooms and facilities . 13

7.4 Physical security monitoring . . 13

7.5 Protecting against physical and environmental threats .14

7.6 Working in secure areas .14

7.7 Clear desk and clear screen .14

7.8 Equipment siting and protection .14

7.9 Security of assets off-premises .14

7.10 Storage media . 15

7.11 Supporting utilities . 15

7.12 Cabling security . 15

7.13 Equipment maintenance . 15

7.14 Secure disposal or re-use of equipment . 15

7.15 ENR – Securing control centres . 15

7.16 ENR – Securing equipment rooms .16

7.17 ENR – Securing peripheral sites.18

7.18 ENR – Interconnected control and communication systems .18

8 Technological controls . 19

8.1 User endpoint devices .19

8.2 Privileged access rights . 20

8.3 Information access restriction . 20

8.4 Access to source code . 20

8.5 Secure authentication . 20

8.6 Capacity management . 20

8.7 Protection against malware . 20

8.8 Management of technical vulnerabilities .21

8.9 Configuration management .21

8.10 Information deletion .21

8.11 Data masking .21

8.12 Data leakage prevention .21

8.13 Information backup.21

8.14 Redundancy of information processing facilities .21

8.15 Logging .21

8.16 M onitoring activities . 22

8.17 Clock synchronization . 22

8.18 Use of privileged utility programs . 22

8.19 Installation of software on operational systems . 22

8.20 Networks security . 22

8.21 Security of network services . 22

8.22 Segregation of networks . 23

8.23 Web filtering . 23

8.24 Use of cryptography . 23

8.25 Secure development life cycle . 23

8.26 Application security requirements . 23

8.27 Secure system architecture and engineering principles . 23

8.28 Secure coding. 23

8.29 Security testing in development and acceptance . 23

8.30 Outsourced development . 23

8.31 Separation of development, test and production environments. 23

8.32 Change management .24

8.33 Test information .24

8.34 Protection of information systems during audit testing .24

© ISO/IEC 2024 – All rights reserved

iv

8.35 ENR – Treatment of legacy systems .24

8.36 ENR – Integrity and availability of safety functions . 25

8.37 ENR – Securing process control data communication . 25

8.38 ENR – Logical connection of external process control systems . 26

8.39 ENR – Least functionality .27

8.40 ENR – Emergency communication .27

Annex A (informative) Energy utility industry specific controls reference .29

Annex B (informative) Correspondence between this document and the first edition (ISO/IEC

27019:2017).30

Bibliography .38

© ISO/IEC 2024 – All rights reserved

v

Foreword

ISO (the International Organization for Standardization) and IEC (the International Electrotechnical

Commission) form the specialized system for worldwide standardization. National bodies that are

members of ISO or IEC participate in the development of International Standards through technical

committees established by the respective organization to deal with particular fields of technical activity.

ISO and IEC technical committees collaborate in fields of mutual interest. Other international organizations,

governmental and non-governmental, in liaison with ISO and IEC, also take part in the work.

The procedures used to develop this document and those intended for its further maintenance are described

in the ISO/IEC Directives, Part 1. In particular, the different approval criteria needed for the different types

of document should be noted. This document was drafted in accordance with the editorial rules of the ISO/

IEC Directives, Part 2 (see www.iso.org/directives or www.iec.ch/members_experts/refdocs).

ISO and IEC draw attention to the possibility that the implementation of this document may involve the

use of (a) patent(s). ISO and IEC take no position concerning the evidence, validity or applicability of any

claimed patent rights in respect thereof. As of the date of publication of this document, ISO and IEC had not

received notice of (a) patent(s) which may be required to implement this document. However, implementers

are cautioned that this may not represent the latest information, which may be obtained from the patent

database available at www.iso.org/patents and https://patents.iec.ch. ISO and IEC shall not be held

responsible for identifying any or all such patent rights.

Any trade name used in this document is information given for the convenience of users and does not

constitute an endorsement.

For an explanation of the voluntary nature of standards, the meaning of ISO specific terms and expressions

related to conformity assessment, as well as information about ISO's adherence to the World Trade

Organization (WTO) principles in the Technical Barriers to Trade (TBT) see www.iso.org/iso/foreword.html.

In the IEC, see www.iec.ch/understanding-standards.

This document was prepared by Joint Technical Committee ISO/IEC JTC 1, Information technology,

Subcommittee SC 27, Information security, cybersecurity and privacy protection.

This second edition cancels and replaces the first edition (ISO/IEC 27019:2017), which has been technically

revised.

The main changes are as follows:

— alignment of the controls to the organizational, people, physical and technological themes covered in

ISO/IEC 27002:2022;

— the “Guidance” and “Other information” in Clauses 5 to 8 have been updated, to avoid redundancies with

ISO/IEC 27002:2022;

— attributes have been added to the controls specific to this document.

Any feedback or questions on this document should be directed to the user’s national standards

body. A complete listing of these bodies can be found at www.iso.org/members.html and

www.iec.ch/national-committees.

© ISO/IEC 2024 – All rights reserved

vi

Introduction

0.1 Background and context

This document provides guidance based on ISO/IEC 27002:2022 for information security management when

applied to process control systems used in the energy utility industry. The aim of this document is to extend

the contents of ISO/IEC 27002:2022 to the domain of process control systems and automation technology for

the energy industry.

In addition to the security objectives and measures that are set forth in ISO/IEC 27002:2022, the process

control systems used by energy utilities and energy suppliers are subject to further special requirements.

In comparison with conventional information and communication technology (ICT) environments (e.g.

office information technology, energy trading systems), there are fundamental and significant differences

with respect to the development, operation, repair, maintenance and operating environment of process

control systems. Furthermore, the process technology referred to in this document can represent integral

components of critical infrastructures. This means they are therefore essential for the secure and reliable

operation of such infrastructures. These distinctions and characteristics should be taken into due

consideration by the management processes for process control systems and justify separate consideration

within ISO/IEC 27001 and related standards.

From the viewpoint of design and function, process control systems used by the energy utility industry are

in fact information processing systems. They collect process data and monitor the status of the physical

processes using sensors. The systems then process this data and generate control outputs that regulate

actions using actuators. The control and regulation are automatic, but manual intervention by operating

personnel is also possible. Information and information processing systems are therefore an essential part

of operational processes within energy utilities. It is important that appropriate controls be applied in the

same manner as for other organizational units.

Software and hardware (e.g. programmable logic) components based on standard ICT technology are

increasingly utilized in process control environments and are also covered in this document. Furthermore,

process control systems in the energy utility industry are increasingly interconnected to form complex

systems. Risks arising from this trend should be considered in a risk assessment.

The information and information processing systems in process control environments are also exposed to

an increasing number of threats and vulnerabilities.

Effective information security in the process control domain of the energy utility industry can be achieved

by establishing, implementing, monitoring, reviewing and, if necessary, improving the applicable controls

set forth in this document, in order to attain the specific security and business objectives of the organization.

It is important to give particular consideration here to the special role of the energy utilities in society

and to the economic necessity of a secure and reliable energy supply. Ultimately, the overall success of the

cybersecurity of energy industries is based on collaborative efforts by all stakeholders (vendors, suppliers,

customers, etc.).

0.2 Security considerations for process control systems used by energy utilities

The requirement for a general and overall information security framework for the process control domain of

the energy utility industry is based on several basic requirements:

a) Customers expect a secure and reliable energy supply.

b) Legal requirements demand safe, reliable and secure operation of energy supply systems.

c) Energy providers require information security in order to safeguard their business interests, meet

customers’ needs and comply with legal regulations.

© ISO/IEC 2024 – All rights reserved

vii

0.3 Information security requirements

It is essential that energy utility organizations identify their security requirements. There are three main

sources of security requirements:

a) the assessment of risks to the organization, taking into account the organization’s overall business

strategy and objectives. This can be facilitated or supported through an information security-specific

risk assessment. This should result in the determination of the controls necessary to ensure that the

residual risk to the organization meets its risk acceptance criteria;

b) the legal, statutory, regulatory and contractual requirements that an organization and its interested

parties (trading partners, service providers, etc.) are expected to comply with and their socio-cultural

environment;

c) the set of principles, objectives and business requirements for all the steps of the life cycle of information

that an organization has developed to support its operations.

NOTE It is important that energy utility organizations ensure that security requirements of process control

systems are analysed and adequately covered in policies for information security. The analysis of the information

security requirements and objectives include the consideration of all relevant criteria for a secure energy supply and

delivery, such as:

— impairment of the security of energy supply;

— restriction of energy flow;

— affected share of population;

— danger of physical injury;

— effects on other critical infrastructures;

— effects on information privacy;

— financial impacts.

0.4 Determining controls

Once the security requirements and risks have been identified and decisions taken on how to deal with the

risks, appropriate controls are then selected and implemented in order to ensure that the risks are reduced

to an acceptable level.

In addition to the controls provided by a comprehensive information security management system, this

document provides additional assistance and sector-specific measures for the process control systems used

by the energy utility industry, taking into consideration the special requirements in these environments.

If necessary, further controls can be developed to fulfil particular requirements. The selection of controls

depends upon the decisions taken by the organization on the basis of its own risk acceptance criteria, the

options for dealing with the risk and the general risk management approach of the organization.

NOTE National and international law, legal ordinances and regulations can apply.

0.5 Audience

This document is targeted at the persons responsible for the operation of process control systems used by

energy utilities, information security managers, vendors, system integrators and auditors. For this target

group, this document details the fundamental controls according to the objectives of ISO/IEC 27002:2022

and defines specific measures for process control systems in the energy utility industry, their supporting

systems and the associated infrastructure.

© ISO/IEC 2024 – All rights reserved

viii

International Standard ISO/IEC 27019:2024(en)

Information security, cybersecurity and privacy protection —

Information security controls for the energy utility industry

1 Scope

This document provides information security controls for the energy utility industry, based on

ISO/IEC 27002:2022, for controlling and monitoring the production or generation, transmission, storage and

distribution of electric power, gas, oil and heat, and for the control of associated supporting processes. This

includes in particular the following:

— central and distributed process control, monitoring and automation technology as well as information

systems used for their operation, such as programming and parameterization devices;

— digital controllers and automation components such as control and field devices or programmable logic

controllers (PLCs), including digital sensor and actuator elements;

— all further supporting information systems used in the process control domain, e.g. for supplementary

data visualization tasks and for controlling, monitoring, data archiving, historian logging, reporting and

documentation purposes;

— communication technology used in the process control domain, e.g. networks, telemetry, telecontrol

applications and remote-control technology;

— Advanced metering infrastructure (AMI) components, e.g. smart meters;

— measurement devices, e.g. for emission values;

— digital protection and safety systems, e.g. protection relays, safety PLCs, emergency governor

mechanisms;

— energy management systems, e.g. for distributed energy resources (DER), electric charging

infrastructures, and for private households, residential buildings or industrial customer installations;

— distributed components of smart grid environments, e.g. in energy grids, in private households,

residential buildings or industrial customer installations;

— all software, firmware and applications installed on above-mentioned systems, e.g. distribution

management system (DMS) applications or outage management systems (OMS);

— any premises housing the abovementioned equipment and systems;

— remote maintenance systems for abovementioned systems.

This document does not apply to the process control domain of nuclear facilities. This domain is covered by

IEC 63096.

© ISO/IEC 2024 – All rights reserved

2 Normative references

The following documents are referred to in the text in such a way that some or all of their content constitutes

requirements of this document. For dated references, only the edition cited applies. For undated references,

the latest edition of the referenced document (including any amendments) applies.

ISO/IEC 27002:2022, Information security, cybersecurity and privacy protection — Information security

controls

3 Terms, definitions and abbreviated terms

3.1 Terms and definitions

For the purposes of this document, the terms and definitions given in ISO/IEC 27002 and the following apply.

ISO and IEC maintain terminology databases for use in standardization at the following addresses:

— ISO Online browsing platform: available at https:// www .iso .org/ obp

— IEC Electropedia: available at https:// www .electropedia .org/

3.1.1

blackout

widespread electrical power outage

3.1.2

black start

start-up of an electric power system from a total or partial blackout through internal or external energy

resources

3.1.3

computer security incident response team

CSIRT

team of security experts to support the handling of information security incidents

3.1.4

critical asset

asset which can have a direct impact on production or generation, transmission, storage and distribution of

electric power, gas, oil and heat

3.1.5

critical infrastructure

set of organizations and facilities that are essential for the functioning of society and the economy as a whole

Note 1 to entry: A failure or malfunction of such organizations and facilities can result in sustained supply shortfalls,

make a significant impact on public security and have other wide-ranging impacts.

3.1.6

debugging

action of analysing malfunctions in computer systems

3.1.7

distribution system

distribution grid for the transport of electrical energy using a high, medium or low voltage grid, or a local or

regional distribution network for the transport of gas, oil or heat

© ISO/IEC 2024 – All rights reserved

3.1.8

energy management system

equipment or infrastructure used to monitor, measure and control the energy consumption in private

households, residential buildings or industrial customer installations

Note 1 to entry: The term “energy management system” is also commonly used to refer to a set of applications used

by operators of a transmission power grid to monitor, control and optimize the performance of the generation and/or

transmission system.

3.1.9

energy supply

process of generation, production or storage of energy for delivery to customers and the operation of an

energy supply network

3.1.10

energy utility

legal body or a person that supplies energy in the form of electricity, gas, oil or heat to other parties, to an

energy distribution network or to a storage complex

3.1.11

human–machine interface

HMI

user interface for operating and monitoring a process control system (3.1.13) or a plant

3.1.12

maintenance

measures used in the field of energy supply (3.1.9) that are normally related to inspection, fault clearance

and improvement

3.1.13

process control system

system that serves to control and monitor the generation, production, transmission, storage and distribution

of electric power, gas, oil and heat, including the control of associated supporting processes

Note 1 to entry: Process control systems are often referred to more generally as industrial control systems. In

this document, the terms process control system and industrial control system are restricted to technologies and

components used in the energy utility industry.

3.1.14

safety

freedom from risk which is not tolerable

[SOURCE: ISO/IEC Guide 51:2014, 3.14]

3.1.15

safety system

system and component that are required to ensure safety (3.1.14)

3.1.16

supervisory control and data acquisition

SCADA

process control system (3.1.13) generally used to control dispersed assets using centralized data acquisition

and supervisory controls

3.1.17

smart grid

electric power system that utilizes information exchange and control technologies, distributed computing

and associated sensors and actuators

Note 1 to entry: Smart grid technologies are used for purposes such as:

— integrating the behaviour and actions of the network users and other stakeholders;

© ISO/IEC 2024 – All rights reserved

— efficiently delivering sustainable, economic and secure electricity supplies.

3.1.18

transmission system

transmission grid for the transport of electrical energy using a high voltage or ultra-high voltage grid or a

gas transmission network for the transport of natural gas using a high-pressure pipeline network

3.2 Abbreviated terms

CSIRT computer security incident response team

HMI human–machine interface

ICT information and communication technology

SCADA supervisory control and data acquisition

4 Structure of this document

This document has the same structure as ISO/IEC 27002:2022 with:

— controls from ISO/IEC 27002 that are unchanged;

— controls with additional guidance and other information specific to the energy utility industry;

— new controls not contained in ISO/IEC 27002:2022, which are prefixed with "ENR".

Table A.1 shows the specific security controls related to energy, which can be considered when implementing

ISO/IEC 27001:2022 in addition to the security controls in ISO/IEC 27001:2022.

Table B.1 shows the correspondence between the controls specified in Clauses 5 to 8 and those in

1)

ISO/IEC 27019:2017. Table B.2 shows the correspondence between the controls specified in previous

edition (ISO/IEC 27019:2017) with those in this document.

5 Organizational controls

5.1 Policies for information security

There is no additional information specific to the energy utility industry for ISO/IEC 27002:2022, 5.1.

5.2 Information security roles and responsibilities

Additional guidance specific to the energy utility industry for ISO/IEC 27002:2022, 5.2, includes:

The relevant control system engineers, telecommunications engineers and other staff should be notified of

their assigned roles and responsibilities, especially with regard to information security aspects of process

control systems.

5.3 Segregation of duties

There is no additional information specific to the energy utility industry for ISO/IEC 27002:2022, 5.3.

5.4 Management responsibilities

There is no additional information specific to the energy utility industry for ISO/IEC 27002:2022, 5.4.

1) Withdrawn.

© ISO/IEC 2024 – All rights reserved

5.5 Contact with authorities

Guidance

Additional guidance specific to the energy utility industry for ISO/IEC 27002:2022, 5.5, includes:

The applications and infrastructure of energy utility process control systems can be part of critical

infrastructures and can be essential for the functioning of the community, society and economy as a whole.

Operators of such systems should therefore maintain contact with all relevant authorities.

In addition to relevant public departments (e.g. fire service, inspectorates), this can also include:

— national and international agencies and cooperation initiatives for the protection of critical

infrastructures;

— national and international CSIRT organizations;

— civil protection organizations and disaster-relief teams;

— emergency response organizations and personnel.

For operators of critical infras

...

Norme

internationale

ISO/IEC 27019

Deuxième édition

Sécurité de l'information,

2024-10

cybersécurité et protection de la

vie privée — Mesures de sécurité de

l'information pour l'industrie des

opérateurs de l'énergie

Information security, cybersecurity and privacy protection —

Information security controls for the energy utility industry

Numéro de référence

DOCUMENT PROTÉGÉ PAR COPYRIGHT

© ISO/IEC 2024

Tous droits réservés. Sauf prescription différente ou nécessité dans le contexte de sa mise en œuvre, aucune partie de cette

publication ne peut être reproduite ni utilisée sous quelque forme que ce soit et par aucun procédé, électronique ou mécanique,

y compris la photocopie, ou la diffusion sur l’internet ou sur un intranet, sans autorisation écrite préalable. Une autorisation peut

être demandée à l’ISO à l’adresse ci-après ou au comité membre de l’ISO dans le pays du demandeur.

ISO copyright office

Case postale 401 • Ch. de Blandonnet 8

CH-1214 Vernier, Genève

Tél.: +41 22 749 01 11

E-mail: copyright@iso.org

Web: www.iso.org

Publié en Suisse

© ISO/IEC 2024 – Tous droits réservés

ii

Sommaire Page

Avant-propos .vi

Introduction .vii

1 Domaine d'application . 1

2 Références normatives . 2

3 Termes, définitions et abréviations . 2

3.1 Termes et définitions .2

3.2 Abréviations.4

4 Structure du présent document. 4

5 Mesures de sécurité organisationnelles . . 4

5.1 Politiques de sécurité de l'information .4

5.2 Fonctions et responsabilités liées à la sécurité de l'information .4

5.3 Séparation des tâches .5

5.4 Responsabilités de la direction .5

5.5 Contacts avec les autorités .5

5.6 Contacts avec des groupes d'intérêt spécifiques .5

5.7 Renseignements sur les menaces .6

5.8 Sécurité de l'information dans la gestion de projet .6

5.9 Inventaire des informations et autres actifs associés .6

5.10 Utilisation correcte des informations et autres actifs associés .7

5.11 Restitution des actifs .7

5.12 Classification des informations .7

5.13 Marquage des informations .7

5.14 Transfert des informations . .7

5.15 Contrôle d'accès .7

5.16 Gestion des identités .8

5.17 Informations d'authentification .8

5.18 Droits d'accès .9

5.19 Sécurité de l'information dans les relations avec les fournisseurs .9

5.20 Prise en compte de la sécurité de l'information dans les accords conclus avec les

fournisseurs .9

5.21 Gestion de la sécurité de l'information dans la chaîne d'approvisionnement TIC .10

5.22 Surveillance, révision et gestion des changements des services fournisseurs .10

5.23 Sécurité de l'information dans l'utilisation de services en nuage .10

5.24 Planification et préparation de la gestion des incidents de sécurité de l'information .10

5.25 Évaluation des événements de sécurité de l'information et prise de décision .10

5.26 Réponse aux incidents liés à la sécurité de l'information .10

5.27 Tirer des enseignements des incidents de sécurité de l'information .10

5.28 Recueil de preuves.10

5.29 Sécurité de l'information pendant une perturbation .10

5.30 Préparation des TIC pour la continuité d'activité .11

5.31 Exigences légales, statutaires, réglementaires et contractuelles .11

5.32 Droits de propriété intellectuelle .11

5.33 Protection des enregistrements .11

5.34 Protection de la vie privée et des DCP .11

5.35 Revue indépendante de la sécurité de l'information .11

5.36 Conformité aux politiques, règles et normes de sécurité de l'information .11

5.37 Procédures d'exploitation documentées .11

5.38 ENR – Identification des risques relatifs aux tiers . 12

5.39 ENR – La sécurité avec les clients . 12

6 Mesures de sécurité applicables aux personnes .13

6.1 Présélection . 13

6.2 Conditions générales d'embauche . 13

6.3 Sensibilisation, apprentissage et formation à la sécurité de l'information .14

© ISO/IEC 2024 – Tous droits réservés

iii

6.4 Processus disciplinaire .14

6.5 Responsabilités après la fin ou le changement d'un emploi .14

6.6 Accords de confidentialité ou de non-divulgation .14

6.7 Travail à distance .14

6.8 Déclaration des événements de sécurité de l'information .14

7 Mesures de sécurité physique .15

7.1 Périmètres de sécurité physique . 15

7.2 Les entrées physiques . 15

7.3 Sécurisation des bureaux, des salles et des équipements. 15

7.4 Surveillance de la sécurité physique . 15

7.5 Protection contre les menaces physiques et environnementales . 15

7.6 Travail dans les zones sécurisées . 15

7.7 Bureau vide et écran vide . 15

7.8 Emplacement et protection du matériel .16

7.9 Sécurité des actifs hors des locaux .16

7.10 Supports de stockage .16

7.11 Services généraux .17

7.12 Sécurité du câblage .17

7.13 Maintenance du matériel .17

7.14 Élimination ou recyclage sécurisé(e) du matériel .17

7.15 ENR – Sécurisation des centres de contrôle .17

7.16 ENR – Sécurisation des salles d'équipements .19

7.17 ENR – Sécurisation des sites périphériques . 20

7.18 ENR – Systèmes de contrôle et de communication interconnectés .21

8 Mesures de sécurité technologiques .22

8.1 Terminaux finaux des utilisateurs . 22

8.2 Droits d'accès privilégiés . . 22

8.3 Restriction d'accès à l'information . 22

8.4 Accès aux codes source . 22

8.5 Authentification sécurisée . 23

8.6 Dimensionnement . 23

8.7 Protection contre les programmes malveillants . 23

8.8 Gestion des vulnérabilités techniques . 23

8.9 Gestion des configurations .24

8.10 Suppression des informations .24

8.11 Masquage des données .24

8.12 Prévention de la fuite de données .24

8.13 Sauvegarde des informations .24

8.14 Redondance des moyens de traitement de l'information .24

8.15 Journalisation .24

8.16 Activités de surveillance . 25

8.17 Synchronisation des horloges . 25

8.18 Utilisation de programmes utilitaires à privilèges . 25

8.19 Installation de logiciels sur des systèmes en exploitation . 25

8.20 Sécurité des réseaux . . 26

8.21 Sécurité des services réseau . 26

8.22 Cloisonnement des réseaux . 26

8.23 Filtrage web. 26

8.24 Utilisation de la cryptographie . 26

8.25 Cycle de vie de développement sécurisé . 26

8.26 Exigences de sécurité des applications . 26

8.27 Principes d'ingénierie et d'architecture des systèmes sécurisés . 26

8.28 Codage sécurisé .27

8.29 Tests de sécurité dans le développement et l'acceptation .27

8.30 Développement externalisé .27

8.31 Séparation des environnements de développement, de test et opérationnels .27

8.32 Gestion des changements . .27

8.33 Informations de test .27

© ISO/IEC 2024 – Tous droits réservés

iv

8.34 Protection des systèmes d'information pendant les tests d'audit .27

8.35 ENR – Traitement des systèmes existants . 28

8.36 ENR – Intégrité et disponibilité des fonctions de sûreté . 28

8.37 ENR – Sécurisation des communications de données de contrôle des processus . 29

8.38 ENR – Connexion logique des systèmes de contrôle des processus externes . 30

8.39 ENR – Moindre fonctionnalité . .31

8.40 ENR – Communication d'urgence .31

Annexe A (informative) Référencement des mesures de sécurité spécifiques à l'industrie des

opérateurs de l'énergie .33

Annexe B (informative) Correspondance entre le présent document et la première édition

(ISO/IEC 27019:2017).35

Bibliographie .45

© ISO/IEC 2024 – Tous droits réservés

v

Avant-propos

L'ISO (Organisation internationale de normalisation) et l’IEC (Commission électrotechnique internationale)

forment le système spécialisé de la normalisation mondiale. Les organismes nationaux membres de l'ISO ou

de l’IEC participent au développement de Normes internationales par l'intermédiaire des comités techniques

créés par l'organisation concernée afin de s'occuper des domaines particuliers de l'activité technique.

Les comités techniques de l'ISO et de l’IEC collaborent dans des domaines d'intérêt commun. D'autres

organisations internationales, gouvernementales et non gouvernementales, en liaison avec l'ISO et l’IEC,

participent également aux travaux.

Les procédures utilisées pour élaborer le présent document et celles destinées à sa mise à jour sont

décrites dans les Directives ISO/IEC, Partie 1. Il convient, en particulier de prendre note des différents

critères d'approbation requis pour les différents types de documents ISO. Le présent document a

été rédigé conformément aux règles de rédaction données dans les Directives ISO/IEC, Partie 2 (voir

www.iso.org/directives ou www.iec.ch/members_experts/refdocs).

L’ISO et l’IEC attirent l’attention sur le fait que la mise en application du présent document peut entraîner

l’utilisation d’un ou de plusieurs brevets. L’ISO et l’IEC ne prennent pas position quant à la preuve, à la

validité et à l’applicabilité de tout droit de brevet revendiqué à cet égard. À la date de publication du présent

document, L’ISO et l’IEC n'avaient pas reçu notification qu’un ou plusieurs brevets pouvaient être nécessaires

à sa mise en application. Toutefois, il y a lieu d’avertir les responsables de la mise en application du présent

document que des informations plus récentes sont susceptibles de figurer dans la base de données de

brevets, disponible à l'adresse www.iso.org/brevets et https://patents.iec.ch. L’ISO et l’IEC ne sauraient être

tenues pour responsables de ne pas avoir identifié tout ou partie de tels droits de propriété.

Les appellations commerciales éventuellement mentionnées dans le présent document sont données pour

information, par souci de commodité, à l’intention des utilisateurs et ne sauraient constituer un engagement.

Pour une explication de la nature volontaire des normes, la signification des termes et expressions spécifiques

de l'ISO liés à l'évaluation de la conformité, ou pour toute information au sujet de l'adhésion de l'ISO aux

principes de l’Organisation mondiale du commerce (OMC) concernant les obstacles techniques au commerce

(OTC), voir www.iso.org/iso/avant-propos. Pour l'IEC, voir www.iec.ch/understanding-standards.

Le présent document a été élaboré par le comité technique mixte ISO/IEC JTC 1, Technologies de l'information,

sous-comité SC 27, Sécurité de l'information, cybersécurité et protection de la vie privée.

Cette deuxième édition annule et remplace la première édition (ISO/IEC 27019:2017), qui a fait l'objet d'une

révision technique.

Les principales modifications sont les suivantes:

— l'alignement des mesures de sécurité sur les thèmes organisationnels, humains, physiques et

technologiques couverts par l'ISO/IEC 27002:2022;

— les «Recommandations» et les «Informations supplémentaires» des Article 5 à 8 ont été mises à jour afin

d'éviter les redondances avec l'ISO/IEC 27002:2022;

— des attributs ont été ajoutés aux mesures de sécurité spécifiques au présent document.

Il convient que l’utilisateur adresse tout retour d’information ou toute question concernant le présent

document à l’organisme national de normalisation de son pays. Une liste exhaustive desdits organismes se

trouve à l’adresse www.iso.org/members.html et www.iec.ch/national-committees.

© ISO/IEC 2024 – Tous droits réservés

vi

Introduction

0.1 Historique et contexte

Le présent document fournit des recommandations basées sur l'ISO/IEC 27002:2022 pour le management

de la sécurité de l'information appliqué aux systèmes de contrôle des processus utilisés dans l'industrie des

opérateurs de l'énergie. L'objectif du présent document est d'étendre le contenu de l'ISO/IEC 27002:2022 au

domaine des systèmes de contrôle des processus et des technologies d'automatisation pour l'industrie de

l'énergie.

Outre les objectifs et mesures de sécurité présentés dans l'ISO/IEC 27002:2022, les systèmes de contrôle

des processus utilisés par les opérateurs de l'énergie et les fournisseurs d'énergie sont soumis à d'autres

exigences spécifiques. Par rapport aux environnements des technologies de l'information et de la

communication (TIC) classiques (par exemple la bureautique ou les systèmes de négociation d'énergie), il

existe des différences fondamentales et substantielles concernant le développement, le fonctionnement, la

réparation, la maintenance et l'exploitation des systèmes de contrôle des processus. De plus, la technologie

des processus mentionnée dans le présent document peut représenter des composants qui font partie

intégrante des infrastructures critiques. Ceux-ci sont donc indispensables au fonctionnement sécurisé

et fiable de ces infrastructures. Il convient que ces distinctions et caractéristiques soient dûment prises

en considération par les processus de management pour les systèmes de contrôle des processus, et elles

justifient une attention spéciale au sein de la norme ISO/IEC 27001 et des normes associées.

Sur le plan de la conception et de la fonction, les systèmes de contrôle des processus utilisés par l'industrie

des opérateurs de l'énergie sont en fait des systèmes de traitement de l'information. Ils collectent des

données des processus et supervisent l'état des processus physiques à l'aide de capteurs. Les systèmes

traitent ensuite ces données et génèrent en sortie des données de commande qui régulent des actions

à l'aide d'actionneurs. Le contrôle et la régulation sont automatiques, mais une intervention manuelle

par le personnel d'exploitation est également possible. Les informations et les systèmes de traitement de

l'information constituent ainsi une partie essentielle des processus opérationnels au sein des opérateurs de

l'énergie. Il est important que des mesures de sécurité appropriées soient appliquées de la même manière

que pour d'autres unités de l'organisation.

Les composants logiciels et matériels (par exemple: les automates programmables) basés sur les technologies

TIC standard sont de plus en plus utilisés dans des environnements de contrôle des processus, et sont

également traités dans le présent document. De plus, les systèmes de contrôle des processus dans l'industrie

des opérateurs de l'énergie sont de plus en plus interconnectés entre eux pour former des systèmes

complexes. Il convient de prendre en compte les risques associés à cette tendance dans l'appréciation des

risques.

Les informations et les systèmes de traitement de l'information dans les environnements de contrôle des

processus sont de plus exposés à un nombre croissant de menaces et de vulnérabilités.

Une sécurité de l'information efficace dans le domaine du contrôle des processus au sein de l'industrie des

opérateurs de l'énergie peut être obtenue par l'établissement, la mise en œuvre, la surveillance, la révision,

et le cas échéant, l'amélioration des mesures de sécurité applicables énoncées dans le présent document,

afin d'atteindre les objectifs métier et de sécurité spécifiques de l'organisation. Il importe à ce stade

d'apporter une attention particulière au rôle spécial joué par les opérateurs de l'énergie dans la société, et

à la nécessité économique d'une fourniture d'énergie sécurisée et fiable. En définitive, la réussite globale de

la cybersécurité des industries énergétiques repose sur les efforts menés collaborativement par toutes les

parties prenantes (vendeurs, fournisseurs, clients, etc.).

0.2 Considérations de sécurité pour les systèmes de contrôle des processus utilisés par les

opérateurs de l'énergie

L'exigence pour un cadre de sécurité de l'information général et global pour le domaine du contrôle des

processus au sein de l'industrie des opérateurs de l'énergie se fonde sur plusieurs exigences de base:

a) les clients s'attendent à une fourniture d'énergie sécurisée et fiable;

© ISO/IEC 2024 – Tous droits réservés

vii

b) un fonctionnement sûr, fiable et sécurisé des systèmes de fourniture d'énergie est requis par les

exigences légales;

c) les fournisseurs d'énergie ont besoin de la sécurité de l'information afin de protéger leurs intérêts

commerciaux, de répondre aux besoins des clients et de se conformer aux réglementations légales.

0.3 Exigences de sécurité de l'information

Il est essentiel que les opérateurs de l'énergie identifient leurs exigences de sécurité. Il existe trois principales

sources en matière d'exigences de sécurité:

a) l'appréciation du risque de l'organisation, prenant en compte l'ensemble de sa stratégie et objectifs

métier. Cela peut être facilité ou appuyé par une appréciation du risque de sécurité de l'information.

Il convient que cela aboutisse à la détermination des mesures de sécurité nécessaires assurant que les

risques résiduels pour l'organisation correspondent à ses critères d'acceptation des risques;

b) il est attendu que les exigences légales, statutaires, réglementaires et contractuelles auxquelles

l'organisation et ses parties intéressées (partenaires commerciaux, fournisseurs de services, etc.) se

conforment ainsi que leur environnement socioculturel;

c) l'ensemble des principes, objectifs et exigences métier pour toutes les étapes du cycle de vie de

l'information que l'organisation a développé pour appuyer son fonctionnement.

NOTE Il est important que les opérateurs de l'énergie s'assurent que les exigences de sécurité des systèmes de

contrôle des processus soient analysées et prises en compte de manière adéquate dans les politiques de sécurité de

l'information. L'analyse des exigences et objectifs de sécurité de l'information inclut la prise en compte de tous les

critères pertinents pour la fourniture et l'acheminement sécurisés d'énergie, tels que:

— déficience de la sécurité de la fourniture d'énergie;

— restriction du flux énergétique;

— proportion de la population concernée;

— danger de dommage corporel;

— effets sur d'autres infrastructures critiques;

— effets sur la protection des données privées;

— impacts financiers.

0.4 Détermination des mesures de sécurité

Une fois que les risques et les exigences de sécurité ont été identifiés et que des décisions ont été prises sur

la manière de gérer les risques, des mesures de sécurité appropriées sont choisies et mises en œuvre pour

s'assurer que les risques sont réduits à un niveau acceptable.

En plus des mesures de sécurité assurées par un système de management de la sécurité de l'information

complet, le présent document fournit une assistance supplémentaire et des mesures de sécurité spécifiques

au secteur pour les systèmes de contrôle des processus utilisés par l'industrie des opérateurs de l'énergie,

qui prennent en considération les exigences particulières de ces environnements. Si nécessaire, d'autres

mesures de sécurité peuvent être développées pour répondre à des exigences particulières. Le choix des

mesures de sécurité dépend des décisions prises par l'organisation sur la base de ses propres critères

d'acceptation des risques, des options disponibles pour faire face au risque, et de l'approche générale de

l'organisation pour la gestion des risques.

NOTE Des lois nationales et internationales, des ordonnances légales et des réglementations peuvent s'appliquer.

0.5 Public

Le présent document est destiné aux personnes responsables de l'exploitation des systèmes de contrôle

des processus utilisés par les opérateurs de l'énergie, les responsables de la sécurité de l'information, les

fournisseurs, les intégrateurs de systèmes et les auditeurs. Pour ce groupe cible, le présent document détaille

© ISO/IEC 2024 – Tous droits réservés

viii

les mesures de sécurité fondamentales conformément aux objectifs de l'ISO/IEC 27002:2022 et définit les

mesures spécifiques pour les systèmes de contrôle des processus de l'industrie des opérateurs de l'énergie,

leurs systèmes support et l'infrastructure associée.

© ISO/IEC 2024 – Tous droits réservés

ix

Norme internationale ISO/IEC 27019:2024(fr)

Sécurité de l'information, cybersécurité et protection de

la vie privée — Mesures de sécurité de l'information pour

l'industrie des opérateurs de l'énergie

1 Domaine d'application

Le présent document fournit des mesures de sécurité de l'information pour l'industrie des opérateurs de

l'énergie basées sur l'ISO/IEC 27002:2022 permettant de contrôler et de surveiller la production, le transport,

le stockage et la distribution de l'électricité, du gaz, du pétrole et de la chaleur, ainsi que pour le contrôle des

processus support associés. Cela inclut en particulier:

— les technologies de contrôle, de surveillance et d'automatisation des processus, centralisées et distribuées,

et les systèmes d'information utilisés pour leur exploitation, tels que les dispositifs de programmation et

de paramétrage;

— les contrôleurs numériques et les composants d'automatisation tels que les dispositifs de contrôle et de

terrain ou les automates programmables (PLC, programmable logic controllers), y compris les capteurs

et actionneurs numériques;

— tous les autres systèmes informatiques utilisés pour prendre en charge le domaine du contrôle des

processus, par exemple pour les tâches de visualisation de données supplémentaires et à des fins de

contrôle, de surveillance, d'archivage de données, de journalisation d'historiques, de génération de

rapports et de documentation;

— les technologies de communication utilisées dans le domaine du contrôle des processus, par exemple les

réseaux, la télémétrie, les applications de téléconduite et les technologies de contrôle à distance;

— les composants d'infrastructures de compteurs avancées (ICA), tels que les compteurs intelligents;

— les dispositifs de mesure, destinés par exemple à mesurer les valeurs d'émission;

— les systèmes de protection et de sûreté numériques, tels que les relais de protection, les automates

programmables de sûreté (PLC) ou les régulateurs d'urgence;

— les systèmes de management de l'énergie, par exemple, pour la production d'énergie décentralisée (DER,

distributed energy resources), les infrastructures de recharge électrique et chez les particuliers, les

bâtiments d'habitation ou les installations de clients industriels;

— les composants distribués d'environnements de réseaux intelligents, par exemple dans les réseaux

électriques, chez les particuliers, dans les bâtiments d'habitation ou dans les installations de clients

industriels;

— tous les logiciels, firmwares et applications installés sur les systèmes mentionnés ci-dessus, par exemple

les applications de systèmes de gestion de la distribution (DMS, distribution management system) ou les

systèmes de gestion des coupures (OMS, outage management systems);

— tous les locaux hébergeant les équipements et les systèmes mentionnés ci-dessus;

— les systèmes de maintenance à distance pour les systèmes mentionnés ci-dessus.

Le présent document ne s'applique pas au domaine du contrôle des processus des installations nucléaires. Ce

domaine est couvert par l'IEC 63096.

© ISO/IEC 2024 – Tous droits réservés

2 Références normatives

Les documents suivants sont cités dans le texte de sorte qu’ils constituent, pour tout ou partie de leur

contenu, des exigences du présent document. Pour les références datées, seule l’édition citée s’applique. Pour

les références non datées, la dernière édition du document de référence s'applique (y compris les éventuels

amendements).

ISO/IEC 27002:2022, Sécurité de l'information, cybersécurité et protection de la vie privée — Mesures de

sécurité de l'information

3 Termes, définitions et abréviations

3.1 Termes et définitions

Pour les besoins du présent document, les termes et les définitions de l'ISO/IEC 27002 ainsi que les suivants

s'appliquent.

L’ISO et l’IEC tiennent à jour des bases de données terminologiques destinées à être utilisées en normalisation,

consultables aux adresses suivantes:

— ISO Online browsing platform: disponible à l’adresse https:// www .iso .org/ obp

— IEC Electropedia: disponible à l’adresse https:// www .electropedia .org/

3.1.1

blackout

coupure étendue du courant électrique

3.1.2

redémarrage à froid

redémarrage d'un système électrique après un blackout total ou partiel grâce à des ressources énergétiques

internes ou externes

3.1.3

centre de réponse aux incidents de sécurité informatique

CSIRT

équipe d'experts en sécurité qui prennent en charge la gestion des incidents de sécurité de l'information

3.1.4

actif critique

actif qui peut avoir un impact direct sur la production, le transport, le stockage et la distribution de

l'électricité, du gaz, du pétrole et de la chaleur

3.1.5

infrastructure critique

ensemble d'organisations et d'installations essentielles au fonctionnement de la société et de l'économie

dans leur ensemble

Note 1 à l'article: Une défaillance ou un dysfonctionnement de ces organisations et installations peut avoir pour

résultat des insuffisances prolongées d'approvisionnement, un impact significatif sur la sécurité publique et d'autres

répercussions de grande ampleur.

3.1.6

débogage

action qui consiste à analyser des dysfonctionnements de systèmes informatiques

3.1.7

système de distribution

réseau de distribution pour l'acheminement de l'énergie électrique à l'aide d'un réseau à haute, moyenne ou

basse tension, ou un réseau de distribution local ou régional pour le transport du gaz, du pétrole ou de la chaleur

© ISO/IEC 2024 – Tous droits réservés

3.1.8

système de management de l'énergie

équipement ou infrastructure permettant de surveiller, mesurer et contrôler la consommation d'énergie

chez les particuliers, dans les bâtiments d'habitation ou dans les installations de clients industriels

Note 1 à l'article: Le terme «système de management de l'énergie» sert aussi couramment à désigner un ensemble

d'applications utilisées par les opérateurs d'un réseau de transport d'électricité pour surveiller, contrôler et optimiser

les performances du système de production et/ou de transport.

3.1.9

fourniture d'énergie

processus de production ou stockage de l'énergie pour livraison aux clients et exploitation d'un réseau de

fourniture d'énergie

3.1.10

opérateur de l'énergie

entité légale ou personne qui fournit de l'énergie sous forme d'électricité, de gaz, de pétrole ou de chaleur à

d'autres parties, à un réseau de distribution d'énergie ou à un complexe de stockage

3.1.11

interface homme-machine

IHM

interface utilisateur pour l'exploitation et la surveillance d'un système de contrôle des processus (3.1.13) ou

d'une centrale

3.1.12

maintenance

mesures utilisées dans le domaine de la fourniture d'énergie (3.1.9) normalement liées à l'inspection, à

l'élimination de défauts et à l'amélioration

3.1.13

système de contrôle des processus

système servant à contrôler et à surveiller la production, le transport, le stockage et la distribution de

l'électricité, du gaz, du pétrole et de la chaleur, incluant le contrôle des processus support associés

Note 1 à l'article: Les systèmes de contrôle des processus sont souvent appelés de manière plus générale systèmes

de contrôle industriels. Dans le présent document, les termes «système de contrôle des processus» et «système de

contrôle industriel» se limitent aux technologies et aux composants utilisés dans l'industrie des opérateurs de

l'énergie.

3.1.14

sûreté

absence de risque intolérable

[SOURCE: Guide ISO/IEC 51:2014, 3.14]

3.1.15

système de sûreté

système et composant nécessaires à assurer la sûreté (3.1.14)

3.1.16

système de supervision, de contrôle et d'acquisition de données

SCADA

système de contrôle des processus (3.1.13) généralement utilisé pour contrôler les actifs dispersés utilisant

l'acquisition de données et des commandes de supervision centralisées

3.1.17

réseaux intelligents

système électrique qui utilise les technologies d'échange d'informations et de contrôle, le traitement

distribué et les capteurs et actionneurs associés

Note 1 à l'article: Les technologies de réseaux intelligents sont utilisées à des fins telles que:

© ISO/IEC 2024 – Tous droits réservés

— l'intégration du comportement et des actions des utilisateurs du réseau et autres parties

...

Questions, Comments and Discussion

Ask us and Technical Secretary will try to provide an answer. You can facilitate discussion about the standard in here.

Loading comments...